Python donut – adózási időszak

Az ITResit által bemutatott kampány egy klasszikus, de modernizált adathalászat-Python loader-RAT fertőzési láncot ír le, amely egy kombinált pszichológiai megtévesztési kampány.

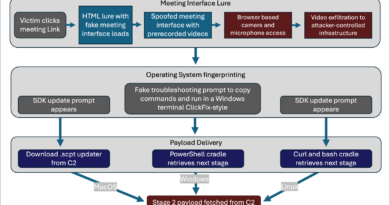

A támadás kiindulópontja egy számlának álcázott e-mail, amely sürgősséget és pénzügyi nyomást kelt az áldozatban. Ez tipikus TTP, a felhasználót gyors döntésre kényszeríti, így nagyobb eséllyel nyitja meg a csatolmányt vagy futtatja a fájlt. A hasonló kampányoknál a PDF-nek vagy dokumentumnak álcázott fájl valójában egy többlépcsős fertőzési láncot indít el.

A végrehajtás során egy könnyű, gyakran obfuszkált loader aktiválódik, amely további komponenseket tölt le. A Python donut kifejezés arra utal, hogy a támadók Python-alapú loaderrel, Donut shellcode technológiávalfuttatják a payloadot memóriában. Ez a megközelítés kifejezetten fileless végrehajtást tesz lehetővé, jelentősen csökkentve a detektálhatóságot.

A végső payload egy RAT, amely teljes távoli hozzáférést biztosít a kompromittált rendszerhez. A RAT-ek tipikusan képesek parancsvégrehajtásra, adatlopásra, megfigyelésre és további malware-ek letöltésére, miközben rejtve maradnak a felhasználó elől.

A kampány egyik kulcseleme a többfázisú loader lánc, a memóriában futtatott payload és a legitimnek tűnő fájlok kombinációja lehetővé teszi, hogy a támadás átcsússzon e-mail szűrőkön és endpoint védelmen. Emellett gyakori a legitim infrastruktúrák használata, ami tovább nehezíti a blokkolást.

A kampány nem technikai újdonsága miatt veszélyes, hanem azért, mert iparosított, jól skálázható támadási modellt képvisel. A támadók kombinálják a magas sikerarányú pszichológiai megtévesztést a modern, fileless malware-technikákkal, így alacsony költséggel is hatékony kompromittálást érnek el.