LiteLLM ellátási lánc

A Trend Micro elemzés szerint a LiteLLM supply chain kompromittálás az egyik legjelentősebb, több ökoszisztémát érintő támadás az elmúlt időszakban, amely jól mutatja, hogyan válhatnak az AI-eszközök kritikus támadási felületté.

A támadás központi eleme a LiteLLM nevű, széles körben használt Python könyvtár volt, amely LLM API-gatewayként működik, és így koncentráltan kezeli a legérzékenyebb adatokat. A támadók két backdoorolt verziót publikáltak, amelyek automatikusan végrehajtották a kártékony kódot telepítés után.

A payload egy háromlépcsős támadási láncot valósított meg, először credential harvesting, majd laterális mozgás Kubernetes klaszterekben, végül pedig backdoor telepítése, amely távoli vezérlést biztosított.

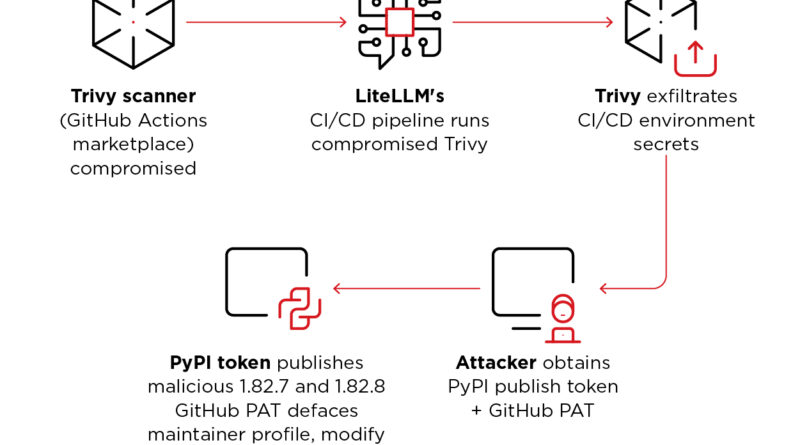

A kompromittálás nem önálló incidens volt, hanem egy nagyobb kampány része. A TeamPCP csoport korábban CI/CD eszközöket kompromittált, majd az ott megszerzett hitelesítési adatokat használta fel a LiteLLM publikálási láncának feltörésére. Ez egy klasszikus cascading supply chain attack, ahol egy eszköz kompromittálása további rendszereket fertőz meg.

A támadás különösen veszélyes aspektusa, hogy kilépett a CI/CD környezetből, és közvetlenül a fejlesztői gépeket és production rendszereket érte el. Így a kompromittálás nem maradt a build pipeline-ban, hanem downstream fertőzéssé vált, tömeges expozíciót okozva.

A Trend Micro egyik legfontosabb megállapítása, hogy az AI-eszközök kiemelt célpontokká váltak, mert egyszerre férnek hozzá cloud környezetekhez, API-kulcsokhoz és infrastruktúrához, miközben gyakran kevésbé szigorú biztonsági kontroll alatt állnak.