VoidLink rootkit keretrendszer technikai elemzése

Az Elastic Security Labs elemzése a VoidLink keretrendszerről egy rendkívül fejlett, modern Linux rootkit-ökoszisztémát mutat be, amely jól illusztrálja a kernel-szintű támadások új generációját.

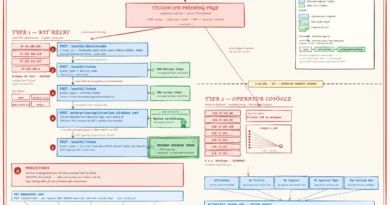

A VoidLink egy moduláris, többkomponensű malware framework, amelynek különlegessége a hibrid architektúra, egyszerre használ Loadable Kernel Module technikát és eBPF programokat. Ez a kombináció lehetővé teszi, hogy a malware mélyen beágyazódjon a kernelbe, miközben rendkívül nehezen észlelhető marad.

Az LKM komponens végzi a klasszikus rootkit funkciókat, míg az eBPF rész finomabb, low-noise feladatokat lát el, például hálózati kapcsolatok eltüntetését a felhasználói térben. Ez a kettős modell jelentősen megnehezíti a detekciót, mivel különböző biztonsági kontrollrétegeket kerül meg.

A VoidLink egyik kulcs TTP-je a covert C2 kommunikáció ICMP csatornán keresztül, amely normál hálózati forgalomnak álcázza magát, így gyakran elkerüli a hagyományos hálózati detekciót. Emellett alkalmaz delayed initializationt és runtime key rotationt, amelyek tovább csökkentik a felismerhetőséget és a forenzikus visszakövethetőséget.

A kutatás szerint a framework több generáción keresztül fejlődött, és különböző Linux disztribúciókat céloz, ami azt jelzi, hogy nem egy egyszeri malware, hanem folyamatosan karbantartott és adaptált támadási platform.

A VoidLink fejlesztése nagy valószínűséggel AI-támogatott módon történt, ami lehetővé tette, hogy egyetlen fejlesztő rövid idő alatt komplex kernel-szintű malware-t hozzon létre. Ez a trend komoly kockázatot jelent, mert csökkenti a belépési küszöböt a high-end malware fejlesztésben.