Tartós jelenlét a délkelet-ázsiai kormányzatokban

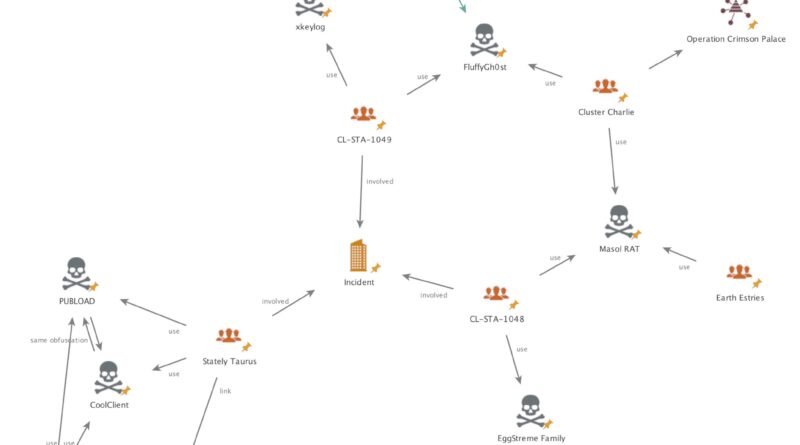

A Unit 42 kutatása egy több szálon futó, fejlett kiberkémkedési kampányt tár fel, amely egy délkelet-ázsiai kormányzati szervezetet célzott. Nem egyetlen támadóról van szó, hanem legalább három párhuzamosan működő aktivitási klaszterről, amelyek eltérő eszközöket és TTP-ket alkalmaznak, de azonos stratégiai cél, a tartós hozzáférés és információgyűjtés érdekében működnek együtt vagy egymással párhuzamosan.

Az egyik kulcsszereplő a Stately Taurus (Mustang Panda), amely USB-alapú fertőzési láncot használt, a USBFect (HIUPAN) féreg segítségével terjesztette a PUBLOAD backdoort. Ez a módszer különösen hatékony zárt vagy részben izolált hálózatok ellen, mivel megkerüli a hagyományos hálózati védelmi mechanizmusokat, és laterális mozgást tesz lehetővé fizikai adathordozón keresztül.

A második klaszter a CL-STA-1048 egy komplex kémkedési eszközkészletet alkalmazott, több komponenssel, például EggStremeFuel backdoor, Masol RAT, Gorem RAT és TrackBak infostealer. Ez atoolchain megközelítés redundáns hozzáférést és adatgyűjtési képességet biztosít, miközben növeli a támadás túlélőképességét detektálás esetén is.

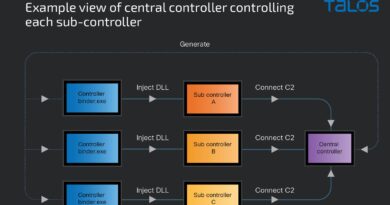

A harmadik klaszter a CL-STA-1049, egy új, a Hypnosis loader segítségével telepítette a FluffyGh0st RAT-ot, amely klasszikus távoli vezérlési és adatkinyerési funkciókat biztosít. Az ilyen loader-alapú architektúra lehetővé teszi a payload dinamikus cseréjét és az észlelés elkerülését.

A kampány egyik legfontosabb tanulsága, hogy több, valószínűsíthetően Kína-közeli APT-csoport TTP-i átfedést mutatnak, ami koordinált vagy legalábbis konvergens hírszerzési műveletekre utal. A támadások fő célja a tartós jelenlét kiépítése, hosszú távú megfigyelés és érzékeny kormányzati adatok megszerzése.