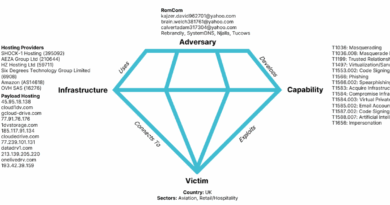

Kimsuky APT kampány

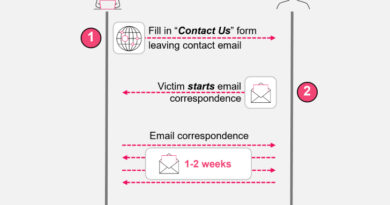

Az AhnLab egy, a Kimsuky APT csoporthoz köthető kampányt mutat be, amelyben rosszindulatú LNK fájlokon keresztül terjesztenek Python-alapú backdoort. A támadási lánc felhasználói interakcióval induló fertőzés, majd több lépcsős végrehajtás és végül backdoor telepítés , azonban a köztes lépések jelentősen összetettebbé váltak.

A korábbi egyszerűbb lánc helyett a támadók több egymásra épülő komponenssel dolgoznak, például XML, VBS, PowerShell és BAT fájlok kombinációjával. Ez a többlépcsős végrehajtási lánc szétválasztja a funkciókat és csökkenti a detektálhatóságot, miközben lehetővé teszi a rugalmas módosítást is.

A végső payload egy Python-alapú backdoor vagy downloader, amelyet gyakran ZIP csomagban juttatnak be, a szükséges interpreterrel együtt. Az XML-alapú ütemezés segítségével a malware perzisztenciát alakít ki, és biztosítja a későbbi végrehajtást.