Kubernetes környezetek fenyegetése

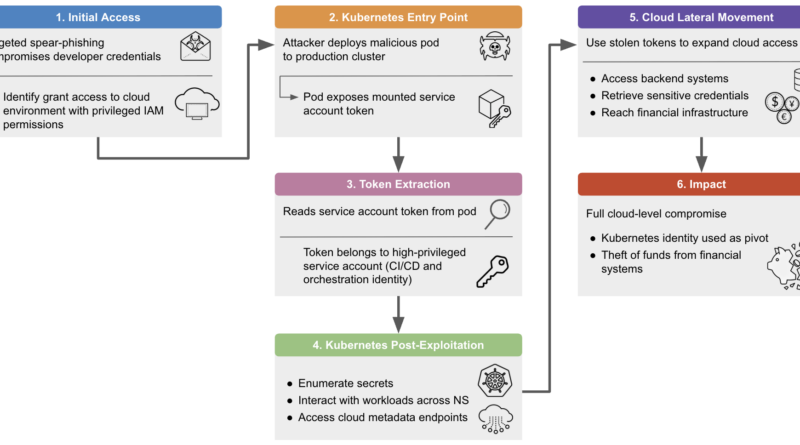

A Unit 42 jelentése szerint a Kubernetes környezetek mára kiemelt támadási felületté váltak, ahol a fenyegetések fókusza eltolódott a klasszikus container escape technikákról az identitásalapú kompromittáció és felhőszintű pivotálás irányába. A támadók jellemzően publikus szolgáltatások vagy sérülékenységek kihasználásával jutnak be egy konténerbe, majd ezt kezdeti belépési pontként használják további műveletekhez.

A sikeres exploit után a támadási lánc gyorsan átmegy post-exploitation fázisba, ahol a fő cél a Kubernetes identitások megszerzése. A podokhoz alapértelmezetten csatolt service account tokenek kulcsszerepet játszanak: ezek megszerzésével a támadó közvetlenül kommunikálhat a Kubernetes API-val, és felderítheti a jogosultságokat, erőforrásokat és hálózati kapcsolatokat.

A kutatás szerint ez a modell rendkívül hatékony, mivel a kompromittált identitásokon keresztül a támadók laterális mozgást hajtanak végre a klaszteren belül, majd kilépnek a felhő infrastruktúrába, például cloud credentialök vagy metadata szolgáltatások kihasználásával. Így egyetlen sérülékeny workload kompromittálása teljes környezeti hozzáféréssé eszkalálódhat.

A legtöbb incidens nem egyetlen kritikus hibára vezethető vissza, hanem kisebb konfigurációs hibák és túlzott jogosultságok láncolatára, például túl széles RBAC szabályokra vagy hosszú élettartamú tokenekre. Ezek kombinációja teszi lehetővé a gyors privilege escalationt és a teljes klasztszintű kompromittációt.

A Kubernetes elleni modern támadások középpontjában nem maga a konténertechnológia, hanem a bizalom és identitás kezelése áll. A védekezés a jogosultságok minimalizálása, a rövid élettartamú hitelesítési tokenek használata és a runtime szintű viselkedésalapú detekció, mivel a támadások jelentős része legitim mechanizmusokon keresztül zajlik.