FrostArmada kampány

A Lumen Black Lotus Labs által leírt FrostArmada kampány egy orosz állami hátterű kiberkémkedési művelet, amelyet az APT28 (Forest Blizzard, Fancy Bear, Storm-2754) hajt végre, és amely közvetlenül a GRU érdekeihez köthető.

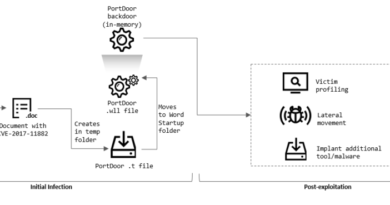

A művelet során a támadók nem konkrét célpontokat törnek fel első lépésben, hanem tömegesen kompromittálnak internet felől elérhető hálózati eszközöket. A kampány során főként MikroTik és TP-Link routereket, valamint elavult tűzfalakat támadtak, ismert sérülékenységek (CVE-2023-50224) és gyenge webes menedzsment felületek kihasználásával.

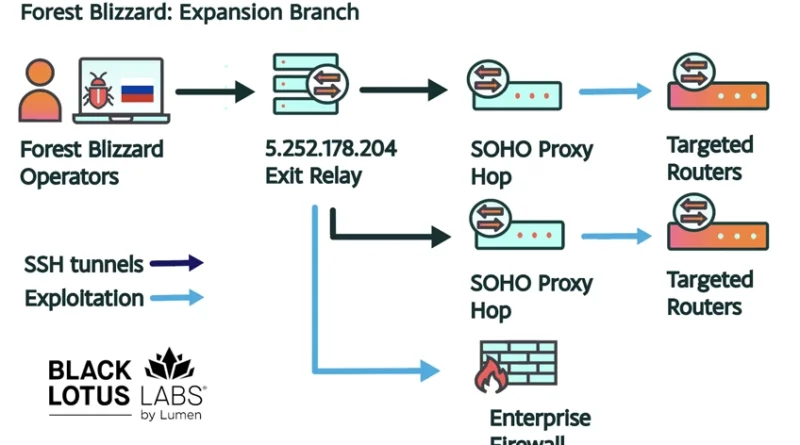

A támadási lánc két jól elkülöníthető komponensből áll. Az úgynevezett expansion fázis során a támadók botnetbe szervezik a kompromittált eszközöket, majd DNS konfigurációkat módosítanak, hogy az összes hálózati lekérdezés támadó által kontrollált resolverekhez kerüljön. Ezt követi az operatív fázis, ahol a nagy mennyiségű forgalomból kiválasztják a hírszerzési szempontból értékes célpontokat.

A DNS hijacking és Adversary-in-the-Middle (AitM) kombináció segítségével a támadók a kompromittált routereken keresztül átírják a DNS válaszokat, célzott domaineket (pl. webmail, cloud szolgáltatások) saját infrastruktúrára irányítanak, majd proxyként működve OAuth tokeneket, jelszavakat és session adatokat gyűjtenek.

A módszer nem klasszikus exploit alapú, a támadók a DNS ökoszisztéma és a TLS bizalmi modell gyengeségeit használják ki. A támadás gyakran csak akkor válik láthatóvá, ha a felhasználó TLS figyelmeztetést kap, amit sok esetben figyelmen kívül hagy.

A kampány több tízezer eszköz és több mint 100 ország érintett, miközben több száz szervezet és több ezer végpont kompromittálódott. A célpontok között kormányzati, katonai, IT és kritikus infrastruktúrához tartozó szervezetek szerepelnek, ami egyértelműen kiberkémkedési célt jelez.