Adobe Reader zero-day

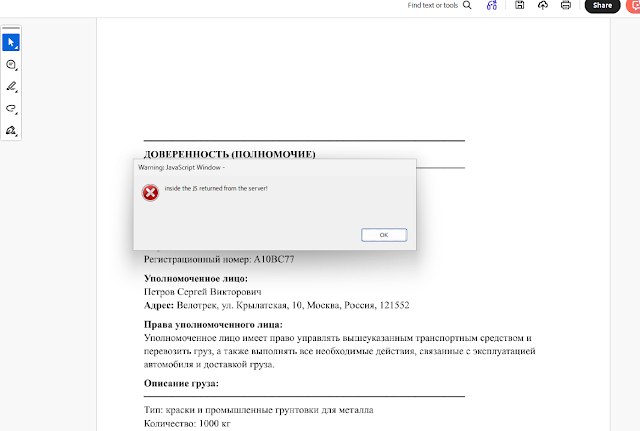

Az EXPMON ismertet egy Adobe Reader zero-day, aktívan kihasznált PDF-alapú exploit láncot. A sérülékenység lehetővé teszi, hogy egy speciálisan kialakított PDF megnyitásakor obfuszkált JavaScript kód fusson le, amely közvetlenül hozzáfér privilegizált Acrobat API-khoz.

A támadás része a sandbox megkerülése, a malware olyan belső API-kat használ, amelyekkel helyi fájlok olvasása és adat exfiltráció C2 szerverrevalósítható meg. Ez azt jelenti, hogy a támadó már az első fázisban érzékeny rendszer- és felhasználói adatokat tud gyűjteni anélkül, hogy további exploitot futtatna.

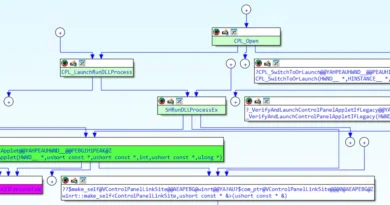

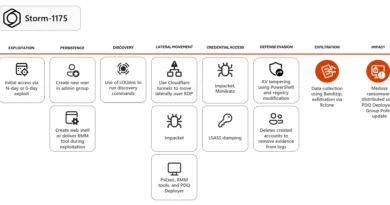

A kampány egyik legfontosabb sajátossága az úgynevezett fingerprinting alapú működés. A PDF először részletes információt gyűjt a célrendszerről, majd ezek alapján dönt arról, hogy a célpont értékes-e. Ha igen, a C2 szerver dinamikusan további, titkosított payloadokat küld vissza, amelyekkel akár távoli kódfuttatás vagy sandbox escape is elérhető.

A kampány célzottságát jelzi, hogy a csali dokumentumok orosz nyelvű, energetikai témájú tartalmakat használnak.

Az Adobe kiadott egy frissítést a sérülékenységre.