Zero-day nem megfelelő javítása

Az Akamai kutatása egy klasszikus, de ritkán megfigyelhető hibát mutat be, egy állami szereplő által kihasznált zero-day nem megfelelő javítása önmagában egy új, külön CVE-ként azonosított sérülékenységet hozott létre (CVE-2026-32202).

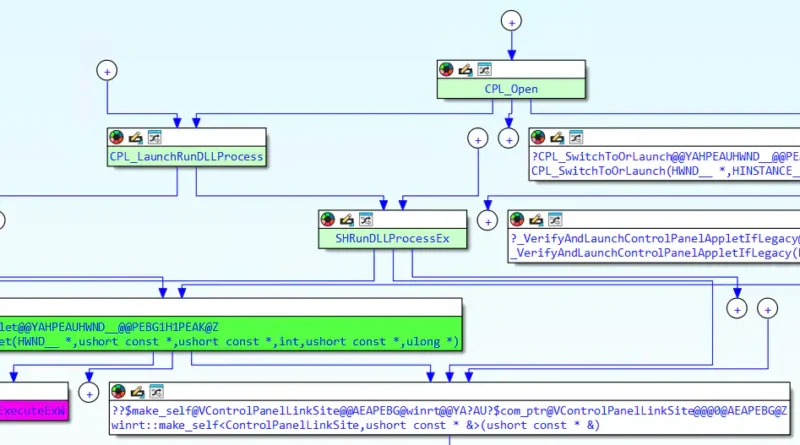

Az APT28 által kihasznált Windows Shell zero-day (CVE-2026-21510), amelyet 2026 februárjában javítottak, azonban nem fedte le a teljes támadási láncot, így egy logikai rés megmaradt. Ez az incomplete patch effektus vezetett egy új típusú hibához, amely már nem klasszikus RCE, hanem hitelesítési kényszerítés. A CVE-2026-32202 lényege, hogy speciálisan kialakított LNK fájlok feldolgozásakor a Windows Explorer automatikusan kapcsolatot létesít egy támadói SMB szerverrel. Ez a folyamat felhasználói interakció nélkül történik, és NTLM hitelesítési handshake-et indít, amely során a célgép Net-NTLMv2 hash értéke kiszivárog.

A támadás technikai kulcsa a Windows shell namespace és az UNC path kezelés, már a könyvtár megnyitása elegendő ahhoz, hogy a rendszer ikonbetöltés során kapcsolatot kezdeményezzen a támadóval. Ez azt jelenti, hogy a korábbi patch ugyan megakadályozta a közvetlen kódfuttatást, de nem vette figyelembe a lánc korábbi lépéseit, ahol az autentikáció már megtörténik.

A megszerzett hash offline brute force-olható vagy relay támadásokhoz használható, így további laterális mozgást tesz lehetővé.

A kampány időzítése alapján a sérülékenységláncot már 2025 végén használták Ukrajna és EU célpontok ellen, ami azt mutatja, hogy a támadók képesek gyorsan adaptálódni még a patch-ek megjelenése után is.