JanaWare

Az Acronis Threat Research Unit által ismertetett JanaWare kampány egy célzott, regionális ransomware-művelet, amely a Adwind RAT módosított, Java-alapú változatára épül. A RAT szerepe a kezdeti hozzáférés és a környezet előkészítése, míg a tényleges titkosítást egy külön ransomware modul végzi.

A fertőzési lánc klasszikus phishing vektorral indul, a támadók e-mailekben rosszindulatú JAR fájlokat terjesztenek, többnyire felhőszolgáltatásokon keresztül. A felhasználó által indított fájl aktiválja az Adwind RAT-ot, amely letölti és elindítja a titkosító komponenst.

A kampány egyik legfontosabb sajátossága a szigorú geofencing. A malware ellenőrzi a rendszer nyelvi beállításait és az IP-alapú földrajzi helyet, és kizárólag törökországi környezetben aktiválódik. Ez jelentősen csökkenti a detektálhatóságot és a nemzetközi elemzési lehetőségeket, miközben biztosítja, hogy a támadás csak a kijelölt célcsoportot érje.

A technikai megvalósítás erősen obfuszkált és polimorf. A minták futásonként változnak, így a hash-alapú felismerés kevésbé hatékony. Ez a megközelítés, kombinálva a Java-alapú futtatással és a RAT funkcionalitással, kifejezetten a detektálás és elemzés megnehezítésére szolgál.

A modell eltér a klasszikus ransomware kampányoktól, a váltságdíj alacsony, a célpontok pedig elsősorban lakossági felhasználók és KKV-k. Ez egy low-value, high-volume stratégia, ahol a hangsúly a nagy számú fertőzésen és gyors kifizetéseken van, nem pedig egyedi, magas értékű célpontokon.

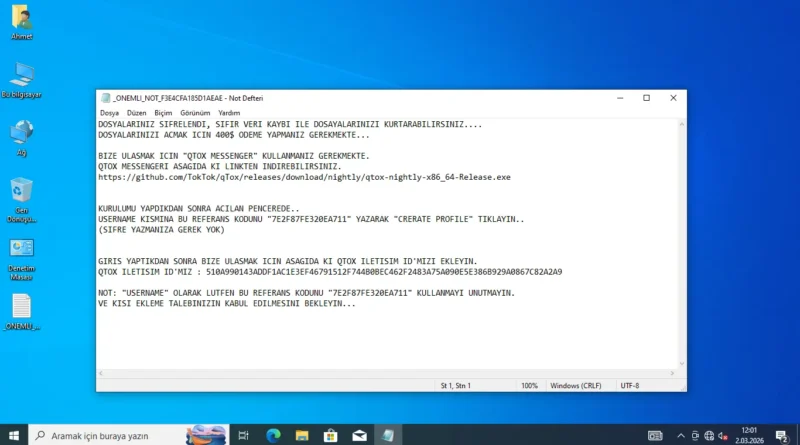

A kommunikációhoz decentralizált csatornákat használnak, ami csökkenti a felszámolás lehetőségét és növeli az anonimitást. A váltságdíj-üzenetek török nyelvűek, ami tovább erősíti a célzott jellegű működést.