MiningDropper Android malware

A Cyble jelentése szerint a MiningDropper kampány egy nagyléptékű, moduláris Android malware-keretrendszer, amely nem egyetlen kártevőként működik, hanem többlépcsős malware-terjesztő platformként. A cél a különböző payloadok, kriptobányászok, infostealerek, RAT-ok vagy banki malwareek dinamikus telepítése a kompromittált eszközökre.

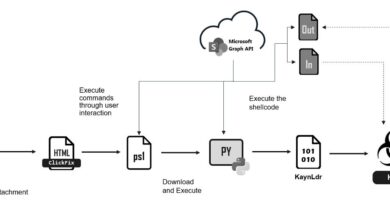

A fertőzési lánc egy trójai Android alkalmazással indul. A kampány egyik ismert példája egy módosított, legitim alkalmazás, amelyet phishing linkeken, hamis weboldalakon vagy közösségi médián keresztül terjesztenek. A telepítés után a dropper komponens aktiválódik, és további kódot tölt le és futtat a háttérben.

A működés több rétegben zajlik. A dropper natív könyvtárakat használ a végrehajtási lánc indításához, majd XOR-alapú obfuszkációval és AES titkosítással védi a payloadokat. A kód csak futás közben kerül dekódolásra, miközben a malware ellenőrzi, hogy emulátorban vagy elemző környezetben fut-e, és ilyen esetben leállítja magát. Ez jelentősen csökkenti az észlelhetőséget.

A platform egyik legfontosabb jellemzője a modularitás és skálázhatóság. A MiningDropper dinamikus DEX betöltést alkalmaz, így a támadók futás közben cserélhetik vagy bővíthetik a funkcionalitást anélkül, hogy új alkalmazást kellene terjeszteni. Ez lehetővé teszi, hogy ugyanaz az infrastruktúra különböző kampányokban – például pénzügyi csalás, adatlopás vagy kriptobányászat – is felhasználható legyen.

A kampány volumenére jellemző, hogy egyetlen hónap alatt több mint 1500 mintát azonosítottak, miközben ezek több mint fele minimális antivírus detekcióval rendelkezett. Ez arra utal, hogy a terjesztés széles körű, miközben a felismerési arány alacsony.