Pack2TheRoot

A Deutsche Telekom Security által publikált elemzés a Pack2TheRoot (CVE-2026-41651) magas súlyosságú (CVSS 8.8) Linux lokális privilege escalation sérülékenységet mutatja be, amely alapértelmezett konfigurációk mellett több disztribúciót érint. A hiba lehetővé teszi, hogy egy alacsony jogosultságú, lokális felhasználó root szintű hozzáférést szerezzen, így teljes rendszerkompromittáció érhető el további exploit nélkül.

A sérülékenység a PackageKit komponensben található, amely egy D-Bus alapú csomagkezelési absztrakciós réteg és számos Linux disztribúcióban alapértelmezetten jelen van. A kutatás során azt figyelték meg, hogy bizonyos környezetekben a pkcon install parancs jelszó nélkül képes csomagtelepítést végrehajtani, ami kiindulópontként szolgált a visszaélési forgatókönyv kidolgozásához.

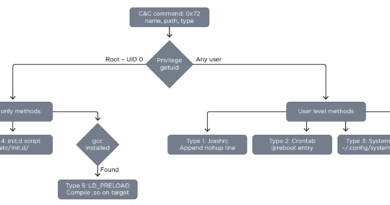

A tsérülékenység alapja egy időzítési hiba (TOCTOU race condition) a tranzakciókezelésben, amely során a belső állapotjelzők inkonzisztens állapotba kerülnek. Ennek következtében a jogosultságellenőrzési mechanizmus megkerülhető, és a rendszer hitelesítés nélkül engedélyezi tetszőleges csomagok telepítését root jogosultsággal. Ez különösen kritikus, mert a csomagokhoz tartozó scriptletek futtatása révén közvetlen kódfuttatás érhető el rendszerszinten.

Az érintettség széles körű, mivel a PackageKit sérülékeny verziói (1.0.2–1.3.4) több mint egy évtizede jelen vannak, így számos modern disztribúció – például Ubuntu, Debian, Fedora és Rocky Linux – alapértelmezett telepítése is érintett. A kutatók több környezetben is sikeresen demonstrálták a kihasználhatóságot.

A támadási modell nem igényel speciális körülményeket, csak lokális hozzáférést, ami különösen releváns olyan forgatókönyvekben, ahol a támadó már rendelkezik kezdeti hozzáféréssel, így webshell, kompromittált felhasználói fiók. Ilyen esetben a sérülékenység gyors privilege escalation lépcsőként használható a teljes rendszer feletti kontroll megszerzéséhez.