InstallFix kampány

A Trend Micro elemzése szerint az InstallFix kampány egy többfázisú, fejlesztőket célzó pszichológiai megtévesztési támadás, amely az Claude Code-ot használja fertőzési belépési pontként.

A támadás első lépése a keresőmotor-manipuláció, a támadók hamis, de vizuálisan hiteles telepítési oldalakat jelenítenek meg fizetett hirdetéseken keresztül, amelyek a legitim projektet imitálják. A felhasználót arra veszik rá, hogy egy egysoros telepítési parancsot futtasson („curl | bash” vagy PowerShell változat), ami a modern fejlesztői workflow-kban megszokott, így nem kelt gyanút.

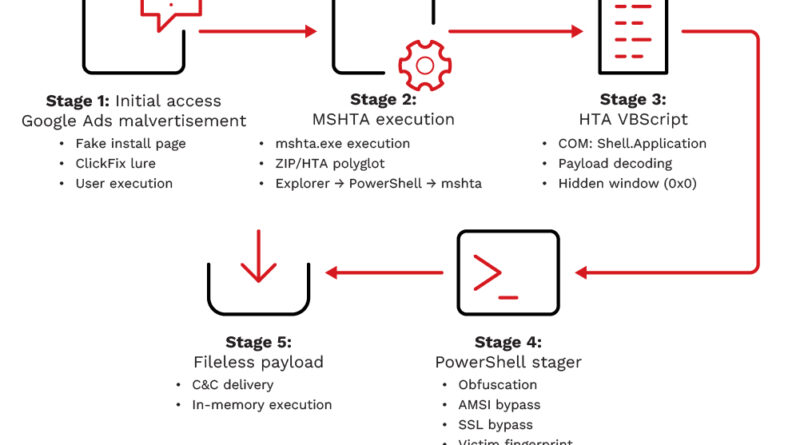

A parancs valójában nem a hivatalos forrást, hanem támadói infrastruktúrát hív meg, és egy több lépcsős loader láncot indít. Windows környezetben a lánc jellemzően mshta.exe-t és obfuszkált PowerShell kódot használ a következő payloadok betöltésére, míg Linux/macOS rendszereken shell-alapú letöltők működnek. A végrehajtás részben fileless jellegű, memóriában történik, ami csökkenti a detektálhatóságot.

A fertőzés során a malware rendszerinformációkat gyűjt, módosítja a biztonsági kontrollokat, AMSI megkerülést, majd perzisztenciát alakít ki, például ütemezett feladatokkal vagy indítási mechanizmusokkal. Ezt követően titkosított csatornán kommunikál a C2 infrastruktúrával, amely áldozatonként dinamikusan generált endpointokat használ, így nehezítve a blokkolást és a forenzikai elemzést.

A kampány nem exploitot használ, hanem a felhasználó által végrehajtott legitimnek tűnő telepítési folyamatot kompromittálja. Ez különösen hatékony a fejlesztői és DevOps környezetekben, ahol az ilyen parancsok rutinszerűen futnak, és gyakran magas jogosultsággal hajtják végre őket.