Gremlin Stealer fejlődése

A Palo Alto Networks Unit 42 kutatása szerint a Gremlin Stealer rövid idő alatt egyszerű credential stealerként működő malware-ből komplex, moduláris információlopó platformmá fejlődött. Az új verzió elsődleges célja továbbra is böngészőadatok, session tokenek, kriptotárca-adatok és hitelesítő adatok megszerzése, azonban a legfrissebb variáns már fejlett anti-analysis és memóriában működő technikákat is alkalmaz.

A malware egyik legfontosabb újítása, hogy a payloadot már nem közvetlenül a binárisban tárolja, hanem a .NET Resource szekcióba rejti XOR-kódolással. Emellett staged loading mechanizmust használ, a kritikus komponensek csak futás közben kerülnek memóriába, ami jelentősen megnehezíti a statikus elemzést és a klasszikus AV-detektálást. A kutatók virtualizált kódvégrehajtást és erős obfuszkációt is azonosítottak, beleértve a string encryptiont és a no-labels technikát, ahol minden osztály- és függvénynév értelmetlen karakterláncokra van cserélve.

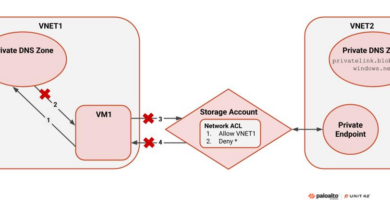

A Gremlin új verziója WebSocket-alapú session hijacking modult használ, amely képes élő böngészőfolyamatokból session tokeneket megszerezni, megkerülve a modern cookie-védelmek egy részét. A malware figyeli a clipboardot, és kriptovaluta-címek másolásakor automatikusan lecseréli azokat a támadó saját walletjére.

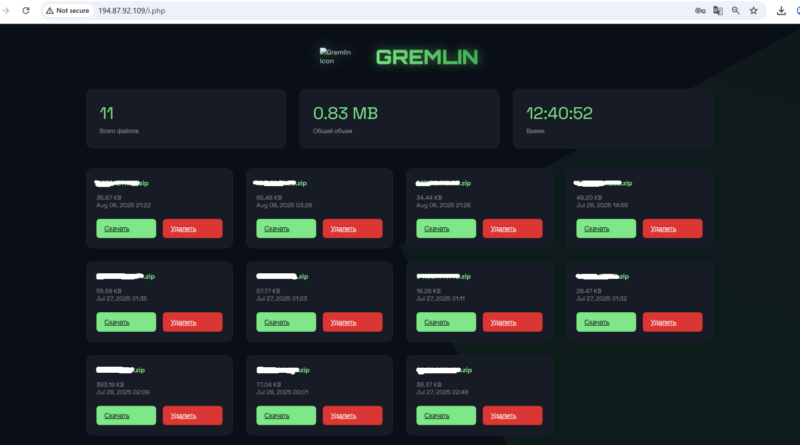

A kutatás szerint a Gremlin külön Discord token-lopó modullal is bővült, ami azt jelzi, hogy a támadók egyre inkább digitális identitások és kommunikációs platformok kompromittálására fókuszálnak. Az ellopott adatokat ZIP-fájlokba csomagolják, majd saját webpanelre vagy Telegram-alapú infrastruktúrára töltik fel. A Unit 42 megjegyezte, hogy az új C2-infrastruktúrát a felfedezés pillanatában még a VirusTotal sem jelölte rosszindulatúnak.