ChaosBot

Az eSentire TRU kutatása a Rustban írt backdoor-t — a ChaosBot-ot — mutat be, amelyet pénzügyi szolgáltató ügyfélkörnyezetében fedeztek fel. A fenyegetés különlegessége, hogy a C2 forgalmát a nyilvános Discord szolgáltatás csatornáira támaszkodva álcázza, a mintában beágyazott bot-tokennel és szerver-/csatornaazonosítókkal a malware szabályos Discord-kéréseket küld, így a C2-forgalom nehezen különíthető el a valódi forgalomtól. Az eSentire szerint az operátorok elsősorban vietnámi nyelvű célpontokat céloznak, de a minták nem kizárólagosak.

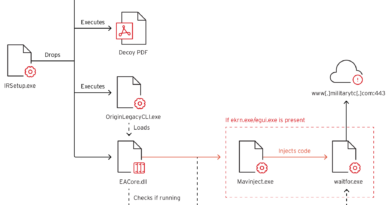

A támadási lánc kezdeti hozzáférést kompromittált Cisco VPN-hitelesítő adatok és egy túlzott jogosultságú Active Directory-fiók biztosította, amelyről WMI-parancsokkal terjesztették az eszközre a payloadot. A ChaosBot DLL-je a legitim Microsoft Edge komponens, az identity_helper.exe mellé került side-loadolva a C:\Users\Public\Libraries könyvtárból — ez a technika lehetővé tette, hogy a kártevő rejtve maradjon. A behatolók a rendszeren belüli felderítés után letöltöttek egy gyors reverse-proxy eszközt, hogy távoli visszajáratot biztosítsanak, és kísérletet tettek Visual Studio Code és VS Code Tunnel konfigurálására is, mint alternatív hátsóajtóra. Alternatív belépési módszerként phishinges Windows shortcut fájlokat is használtak, amelyek PowerShellen keresztül töltötték le a malware-t, miközben egy ártalmatlan PDF-et nyitottak meg, hogy eltereljék a figyelmet.

Technikailag a ChaosBot két népszerű Rust-könyvtárat használ a Discord API-val való kommunikációhoz, a konfigurációja tartalmaz bot-tokent, guild és channel azonosítókat, és a kártevő első lépésként ellenőrzi a token érvényességét. Az eSentire részletes IoC-eket és GitHub-linket tett közzé a mintákhoz.

A TRU-elemzés egyértelműen azt üzeni, hogy a védelemnek elsősorban a hozzáférés- és jogosultságkezelésre, valamint a megfelelő észlelésre kell koncentrálnia. A javasolt elkerülő intézkedések közé tartozik a túlzott jogosultságok megszüntetése, a kötelező többfaktoros hitelesítés VPN- és távoli hozzáférésekre, erős jelszó- és fiók-nomenklatúra gyakorlatok, naprakész javítások, valamint részletes hitelesítési és WMI-naplózás.