KongTuke fertőzési technikái

A Trend Micro kutatói a KongTuke aktív malware-kampányt elemezték, amely kihasználja kompromittált WordPress weboldalak és a ClickFix pszichológai megtévesztési technika kombinációjával a fertőzés terjesztésére. A kampány célja a ModeloRAT telepítése, amely képes felderítésre, parancsok végrehajtására és tartós hozzáférés fenntartására a kompromittált rendszereken.

A támadási lánc első lépése egy watering-hole jellegű kompromittált webinfrastruktúra. A támadók nagyszámú WordPress oldalt törnek fel vagy fertőznek meg, majd rosszindulatú JavaScript kódot helyeznek el bennük. Amikor a felhasználó meglátogatja ezeket az oldalakat, a kód átirányítja egy olyan oldalra, amely hamis CAPTCHA-ellenőrzést vagy technikai hibajavítást jelenít meg. A felület arra ösztönzi a felhasználót, hogy egy látszólag szükséges ellenőrzési lépést hajtson végre, például futtasson egy parancsot a rendszerén.

Ez a módszer a ClickFix technikára épül, amely a felhasználót arra veszi rá, hogy saját maga hajtson végre egy parancsot a rendszerén – tipikusan a Windows Run párbeszédablak vagy PowerShell segítségével. A parancs valójában egy távoli scriptet tölt le, amely elindítja a malware telepítésének következő fázisát. A módszer különösen hatékony, mert a fertőzési folyamatot maga a felhasználó indítja el, így sok hagyományos biztonsági kontroll nem érzékeli azonnal a támadást.

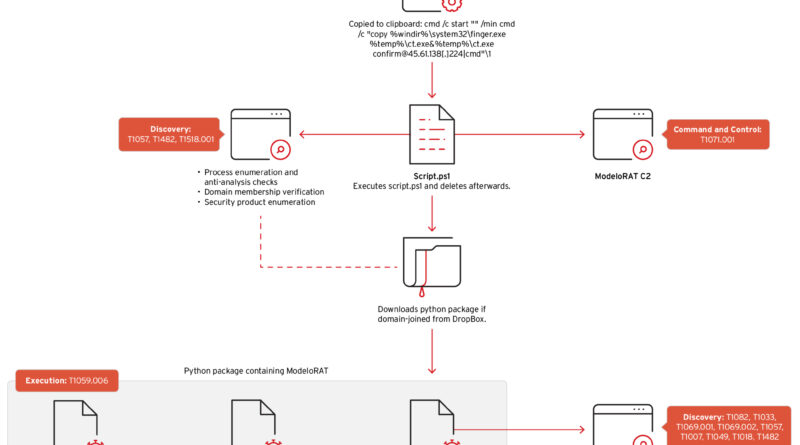

A sikeres végrehajtás után a rendszerre települ a ModeloRAT, amely egy Python-alapú távoli hozzáférési kártevő. A malware képes a rendszerinformációk gyűjtésére, parancsok futtatására, további komponensek letöltésére, valamint a támadók számára tartós hozzáférést biztosítani a fertőzött géphez. Ez lehetővé teszi a további műveleteket, például hálózati felderítést, adatgyűjtést vagy laterális mozgást vállalati környezetben.

A Trend Micro elemzése szerint a kampány során a KongTuke infrastruktúra több különböző fertőzési technikát párhuzamosan használ. A klasszikus ClickFix mellett új variánsok is megjelentek, például a CrashFix módszer, amely mesterséges hibát vagy böngészőösszeomlást szimulál, majd javító lépésként ugyanúgy egy rosszindulatú parancs futtatására veszi rá a felhasználót.

A kutatók szerint a KongTuke már 2024 óta ismert, és egy traffic distribution system (TDS) infrastruktúrát működtet, amely kompromittált weboldalak segítségével irányítja át a felhasználókat a fertőzési lánc különböző állomásaira. Ez a modell lehetővé teszi a támadók számára, hogy dinamikusan változtassák a payloadot vagy a fertőzési módszert, miközben ugyanazt a kompromittált webinfrastruktúrát használják.