Boggy Serpens APT kampány

A Unit 42 elemzés szerint a Boggy Serpens (MuddyWater) egy iráni állami kötődésű APT-csoport, amelynek működése az utóbbi időszakban jelentősen fejlődött technikai és operatív szinten is, különösen az AI-támogatott eszközök és kifinomult social engineering alkalmazásával.

A kampányban a támadási lánc a klasszikus spear-phishing alapú kezdeti hozzáférésre épül, azonban a csalik tematikája és a tartalom egyre jobban igazodik a célpontok profiljához. A Unit 42 kiemeli, hogy a támadók tartalmi anomáliákat és pszichológiai manipulációt kombinálnak, amit detekciós rendszerek már viselkedésalapon is képesek kiszűrni.

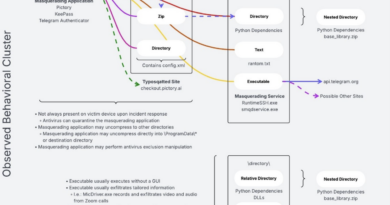

A kampány egyik kulcsfejlődése a malware-oldalon figyelhető meg. A csoport továbbra is használ moduláris, több lépcsős implantokat, de ezek egyre inkább dinamikusan generált vagy AI-val támogatott komponensekkel dolgoznak, ami növeli az obfuszkációt és csökkenti a signature-alapú észlelhetőséget. Ez a trend összhangban van az iráni APT-k általános irányával, ahol a nyílt forráskódú eszközök és saját fejlesztések kombinációja jelenik meg.

Operatív szinten a Boggy Serpens továbbra is az identity- és email-alapú kompromittációra fókuszál, nem pedig klasszikus exploit-heavy támadásokra. A cél a hitelesítési adatok megszerzése, majd ezekkel tartós hozzáférés és hosszú távú adatgyűjtés. Ez a működés közelebb áll egy low-noise espionage modellhez, mint a gyors romboló támadásokhoz.

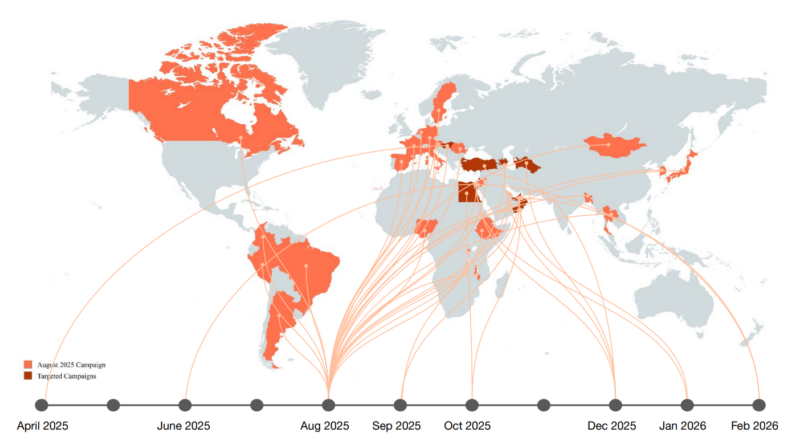

A célpontok elsősorban kormányzati, energetikai, telekommunikációs és IT-szolgáltatói szektorok, főként a Közel-Keleten, de egyre gyakrabban Európában és más régiókban is. Ez a célzás egyértelműen hírszerzési prioritásokat tükröz, nem pénzügyi motivációt.

A Unit 42 értékelése szerint a csoport egyik legfontosabb jellemzője a folyamatos adaptáció, gyorsan módosítják TTP-iket a detekciók elkerülése érdekében, miközben megőrzik az alacsony költségű, de hatékony támadási modellt. Ez magában foglalja a legitim eszközök használatát, a minimalista malware-footprintet és a hosszú idejű rejtett jelenlétet.