PhantomPulse RAT

Az Elastic Security Labs által feltárt REF6598 kampány egy kifinomult, pszichológiai manipulációra épülő támadási modell, amely a legitim alkalmazási környezetek visszaélésére épít. A támadók a pénzügyi és kriptovaluta szektor szereplőit célozzák, és LinkedInen, majd Telegramon keresztül építenek ki bizalmi kapcsolatot, mielőtt egy megosztott, felhőben tárolt Obsidian vault megnyitására veszik rá az áldozatot.

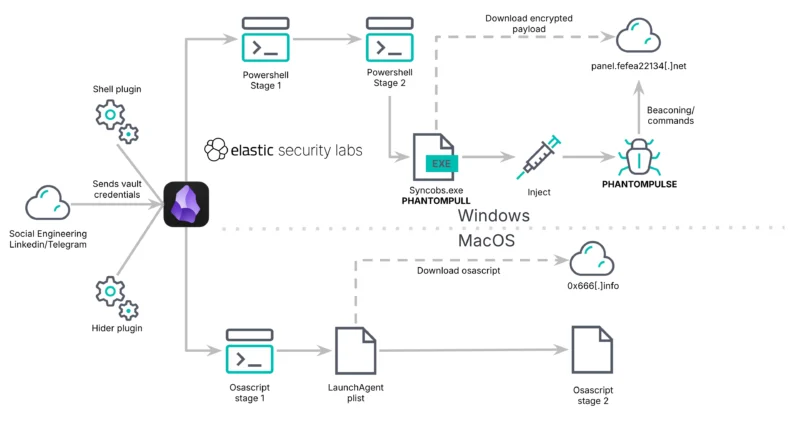

A kompromittáció kulcsa az Obsidian közösségi bővítményrendszere. A támadók nem rosszindulatú pluginokat telepítenek, hanem legitim komponenseket – például a Shell Commands és Hider modulokat – konfigurálnak úgy, hogy azok a vault megnyitásakor automatikusan parancsokat hajtsanak végre. Ez a megközelítés teljes mértékben a megbízható alkalmazási kontextusra támaszkodik, így a végrehajtás a felhasználó által engedélyezett folyamatként jelenik meg.

Windows környezetben a lánc egy memóriában működő loaderrel indul, amely AES-256-CBC titkosítást, reflektív betöltést és időzített visszahívási mechanizmusokat alkalmaz. A végső payload a PHANTOMPULSE nevű, korábban nem dokumentált RAT, amely teljes körű hozzáférést biztosít, fejlett folyamatinjektálási technikákkal és blokklánc-alapú C2 infrastruktúrával. Ez utóbbi lehetővé teszi a dinamikus vezérlőszerver-feloldást, csökkentve a hagyományos IOC-alapú detektálás hatékonyságát.

A macOS esetén a támadási lánc egy obfuszkált AppleScript dropperrel indul, amely perzisztenciát épít ki, és alternatív kommunikációs csatornaként Telegram-alapú C2 fallback mechanizmust használ. A platformok közötti különbségek ellenére a működési logika egységes, legitim eszközökön keresztül, felhasználói interakcióval kiváltott kódfuttatás.

A kampány egyik meghatározó eleme, hogy a teljes támadási lánc a bizalmi kapcsolatok egymásra épülésére támaszkodik. A social engineering biztosítja a hozzáférést, a megosztott munkakörnyezet legitimnek tűnik, a pluginok megbízhatóak, a végrehajtás pedig natív rendszerfolyamatokon keresztül történik. Ez a modell jelentősen csökkenti a klasszikus detektálási lehetőségeket, mivel nem jelenik meg hagyományos exploit vagy egyértelmű rosszindulatú bináris a kezdeti fázisban.