AD CS eszkalációja

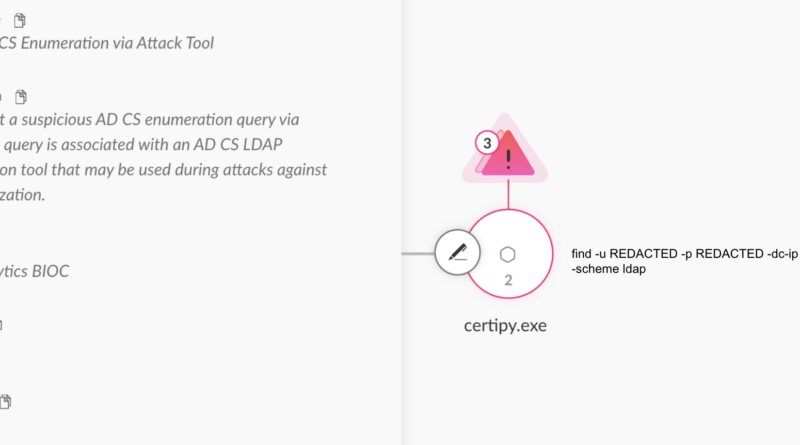

A Palo Alto Networks Unit 42 elemzése szerint az Active Directory Certificate Services (AD CS) továbbra is az egyik legkritikusabb, mégis gyakran figyelmen kívül hagyott támadási felület a Windows-alapú vállalati környezetekben. A hibásan konfigurált tanúsítványsablonok és hitelesítési folyamatok lehetővé tehetik a támadók számára privilegizált tanúsítványok megszerzését, amelyekkel akár teljes Active Directory kompromittálás is végrehajtható.

A jelentés középpontjában az ESC (Enterprise Security Configuration) technikák állnak. Ezek közül az ESC1 különösen veszélyes, mivel egy rosszul konfigurált sablon esetén a támadó saját maga számára kérhet olyan tanúsítványt, amely domain adminisztrátori identitást tartalmaz. Ezzel jelszó nélkül, legitim Kerberos-hitelesítéssel szerezhet magas jogosultságú hozzáférést.

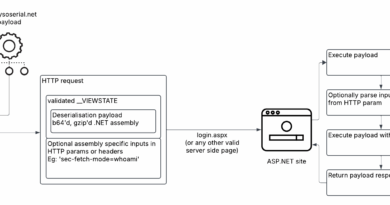

A kutatás kiemeli az ESC8 és ESC11 támadási módszereket is, amelyek NTLM relay technikákat használnak az AD CS infrastruktúra ellen. A támadók ilyenkor különböző coercion eszközökkel hitelesítésre kényszerítenek privilegizált rendszereket, majd ezt a hitelesítést a Certificate Authority felé továbbítják. Ha a környezetben nincs megfelelő védelem, például EPA vagy SMB signing , a támadó magas jogosultságú tanúsítványhoz juthat.

A Unit 42 szerint az AD CS kompromittálása különösen veszélyes a hosszú távú perzisztencia miatt. Egy megszerzett tanúsítvány sok esetben a jelszócserék után is érvényes marad, így a támadó tartós és nehezen észlelhető hozzáférést tarthat fenn. A szervezeteknek rendszeresen auditálniuk kell a tanúsítványsablonokat, korlátozniuk kell a jogosultságokat, valamint monitorozniuk kell a CA-eseményeket és a gyanús tanúsítványigényléseket.