TeamPCP ellátási lánc támadásai

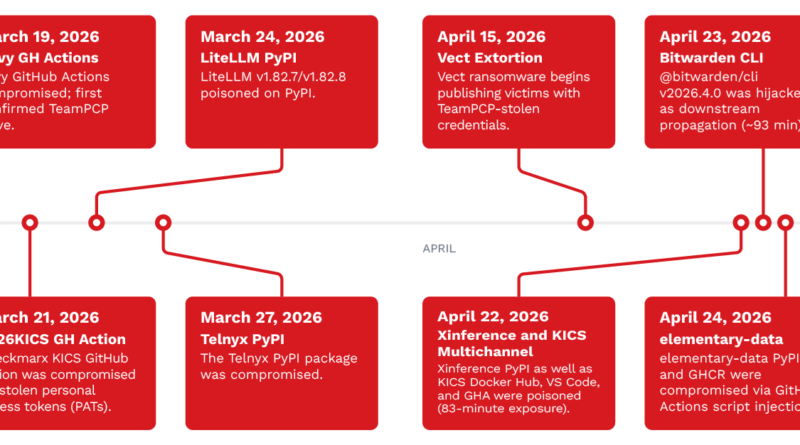

A Trend Micro elemzése szerint a TeamPCP az elmúlt évek egyik legkomplexebb ellátási lánc támadási kampányát hajtotta végre, amely egyszerre érintette a GitHub Action-öket, a PyPI-t, az npm-et, a Docker Hubot és több fejlesztői biztonsági eszközt is. A csoport nem hagyományos végpontokat támadott, hanem CI/CD környezetekben széles körben használt security toolokat kompromittált, köztük a Trivy vulnerability scannert, a Checkmarx KICS-et és a LiteLLM AI gatewayt.

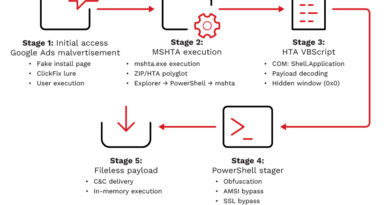

A támadási lánc egy hibásan konfigurált GitHub pull_request_target workflow kihasználásával indult, amelyen keresztül a támadók CI/CD tokeneket és publish credentialöket szereztek. Ezeket felhasználva legitim csomagkiadásokba injektáltak rosszindulatú kódot, amely cloud hitelesítő adatokat, SSH-kulcsokat, Kubernetes-secreteket és API-tokeneket lopott el. A kompromittált csomagok sok esetben normálisan működtek tovább, így a fertőzés hosszú ideig észrevétlen maradhatott.

A kampány egyik legveszélyesebb eleme a LiteLLM kompromittálása volt. Mivel ez az eszköz több AI-szolgáltató API-kulcsait kezeli központilag, a támadók egyszerre férhettek hozzá OpenAI-, Anthropic-, Google- és más LLM-szolgáltatások hitelesítő adataihoz. A fertőzött verziók Python .pth mechanizmust használtak, amely minden Python folyamat indulásakor automatikusan végrehajtotta a credential stealert.

A Trend Micro szerint a TeamPCP különösen veszélyes újítása a supply chain modell volt, az egyik kompromittált rendszerből megszerzett hitelesítő adatok automatikusan újabb fejlesztői környezetek kompromittálását tették lehetővé. A kutatók ezt az első valóban több ökoszisztémán átívelő, félig önterjedő supply chain kampányok egyikének tartják. A támadók később ransomware-csoportokkal is együttműködhettek a megszerzett hozzáférések monetizálására.

A kutatás szerint a védekezés kulcsa a GitHub Actionök SHA-alapú pinningje, az OIDC-alapú hitelesítés használata hosszú életű tokenek helyett, a dependency-integritás ellenőrzése, valamint a CI/CD környezetek és fejlesztői pipeline-ok folyamatos monitorozása lehet.