Outlook-kiegészítők malwarrel

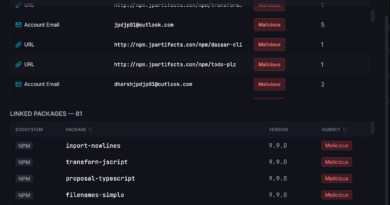

A Varonis Threat Labs szakértői több olyan adat-exfiltrációs taktikát is azonosítottak, amelyek Outlook-hoz vagy más Microsoft 365 szolgáltatásokhoz kapcsolódó kiegészítők és automatizációs eszközök kihasználásából indulnak ki. Ezek a módszerek lehetővé tehetik érzékeny e-mailek, fájlok és üzleti adatok rejtett kimentését úgy, hogy a támadó például egy Outlook-bővítményt vagy automatizált folyamatot használ, amely látszólagos legitim működés közben továbbítja az adatokat külső szerverre anélkül, hogy a hálózat biztonsági megoldásai ezt gyanús tevékenységként jeleznék. Általános támadási mód, hogy a rosszindulatú Outlook-kiegészítő automatizált adatküldést indít egy látszólag biztonságos alkalmazáson keresztül, vagy hogy külső alkalmazások jogosultságot kapnak a szervezet e-mailjeihez és fájljaihoz, majd ezt a jogosultságot kihasználva lassan és rejtetten exfiltrálják az információkat.

Varonis elemzői szerint az ilyen technikák nehéz észlelni hagyományos eszközökkel, mert sok esetben nem klasszikus malware-ként működnek, hanem harmadik féltől származó kiegészítőként vagy automatizációs folyamattal álcázzák magukat, miközben a jogosultságokat a felhasználó vagy egy automatizált rendszer már engedélyezte.