Cloud logging aktorok működésének azonosításához

A Palo Alto Networks Unit 42 a felhőalapú naplózás adatait használja az aktorok azonosítására és követésére egy szervezet környezetében. Az állami támogatású APT-csoportok vagy szervezett bűnözői hálózatok, mint támadók gyakran több felhő- és hibrid környezetet használnak a műveleteikhez, miközben a saját logikájuk arra épít, hogy kevés vagy félrevezető jelet hagynak maguk után a hagyományos végponti vagy hálózati észlelési eszközök számára. A blog ezért azt hangsúlyozza, hogy a felhőben generált naplóadatok integrált elemzése kulcsfontosságú a fenyegető szándékú tevékenységek korai észleléséhez.

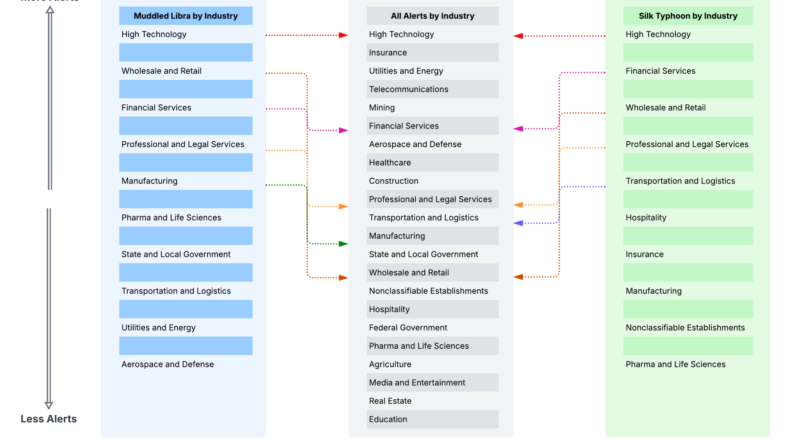

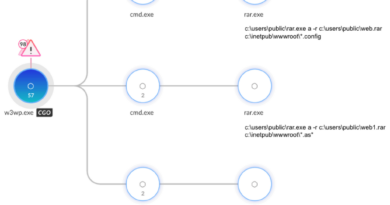

A bemutatott megközelítés szerint a cloud logging szolgáltatások olyan gazdag kontextust adnak, amelyből kiderülhetnek a fenyegető csoportok viselkedési mintái. A Unit 42 szerint, ha ezeket a naplókat összekapcsolják és korrelálják a belső biztonsági eseményekkel, akkor jobban megérthetők olyan finom jelek, mint a nem szokványos hitelesítések, API-elérések, szerepkör-váltások vagy regionális anomáliák, amelyek egyébként elkerülhetik a figyelmet. A példák azt mutatják be, hogy a cloud log adatok elemzése hogyan segíthet egy adott fenyegető csoport profiljának kialakításában, például megkülönböztetni a rosszindulatú aktivitást a jogos, ártalmatlan felhasználói viselkedéstől. A Unit 42 ezzel megkülönböztette a Muddled Libra által alkalmazott MITRE TTP-ket a légiközlekedési ágazatban az egyedi riasztások számának 25%-os növekedését az előző hónaphoz képest, valamint a Silk Typhoon esetében a szövetségi és állami kormányzati ágazaton belül az átlagosnál magasabb napi riasztásszámot. Emellett kiemelik, hogy a felhőalapú rendszerek automatikus előállítású naplói árnyaltabb képet adnak a támadási láncokról, mint a kizárólag helyi végponti vagy hálózati események.