Nagy értékű ágazatokat kihasználása Ázsiában

A Palo Alto Networks Unit 42 kutatócsoport egy több éven át rejtve maradó kiberkémkedési kampányt azonosított, amelyet CL-UNK-1068 jelzéssel követnek. A kutatás szerint a műveletek legalább 2020 óta zajlanak, és elsősorban nagy értékű ágazatokat, köztük kormányzati szervezeteket, távközlési infrastruktúrát, technológiai vállalatokat és más kritikus iparágakat, céloznak Ázsia több régiójában. A támadási minták és az alkalmazott eszközkészlet alapján a tevékenységet a kutatók nagy valószínűséggel kínai hátterű, állami érdekeltségű kiberkémkedési műveletekhez kötik.

A kampány egyik legfontosabb jellemzője a sokrétű és több platformot érintő eszközkészlet. A támadók Windows és Linux rendszereken egyaránt működő komponenseket használnak, valamint saját fejlesztésű malware-t kombinálnak módosított nyílt forráskódú eszközökkel és úgynevezett living-off-the-land technikákkal. A cél ezzel az, hogy a támadók a lehető legkevesebb feltűnő kártevőt használják, és inkább legitim rendszerelemek segítségével mozogjanak a hálózatban. A kampány során például olyan, kínai nyelvű felhasználói körben is ismert eszközök jelentek meg, mint a GodZilla webshell, az AntSword, az Xnote, valamint az FRP (Fast Reverse Proxy) tunneling eszköz. Ezekkel a támadók távoli hozzáférést hoznak létre, rejtett kommunikációs csatornákat építenek ki, és fenntartják a perzisztens jelenlétet a kompromittált rendszerekben.

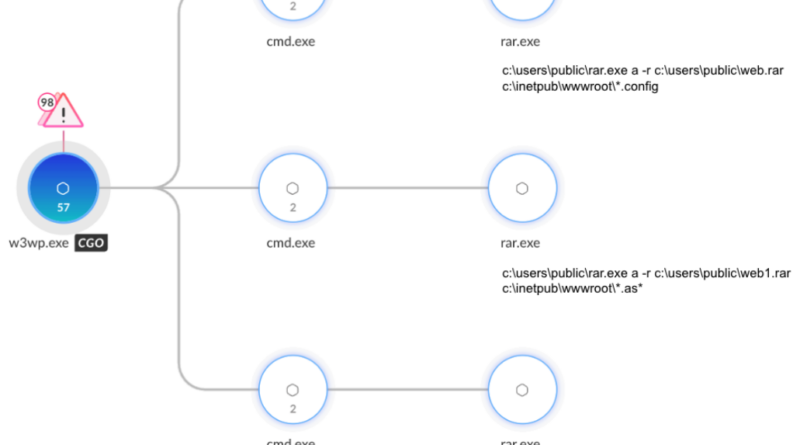

A behatolások során a támadók gyakran alkalmaznak DLL side-loading technikát. Ennek lényege, hogy egy legitim futtatható állomány betölt egy rosszindulatú DLL-fájlt, amely a támadók loader komponenseként működik, majd memóriában futtat további shellcode-ot vagy malware-modulokat. Ez a módszer különösen hatékony a védelmi rendszerek megkerülésére, mivel a futtatott program külső szemlélő számára legitim alkalmazásnak tűnik.

A kampány egyik fontos célja az érzékeny adatok gyűjtése és exfiltrációja. A támadók különösen a felhasználói könyvtárakban található dokumentumokat, például XLSX és CSV fájlokat, valamint adatbázis-mentéseket keresnek, például MSSQL .bak állományokat. Emellett adatbázis-lekérdezésekhez a usql univerzális parancssori eszközt is alkalmazták, ami arra utal, hogy az adatbázisokból közvetlen adatkinyerés is a műveletek célja lehet.

A Unit 42 értékelése szerint a CL-UNK-1068 aktivitás egy hosszú távú, stratégiai kiberkémkedési műveletsorozat, amelynek célja a kritikus szektorokban működő szervezetek hálózatainak tartós kompromittálása. A több platformra kiterjedő eszközkészlet, a tunneling-megoldások, valamint a nyílt forráskódú eszközök és legitim rendszerkomponensek kombinációja azt jelzi, hogy a támadók elsősorban rejtett, hosszú távú hozzáférés megszerzésére és érzékeny adatok folyamatos gyűjtésére törekednek, nem pedig gyors, romboló jellegű kibertámadások végrehajtására.