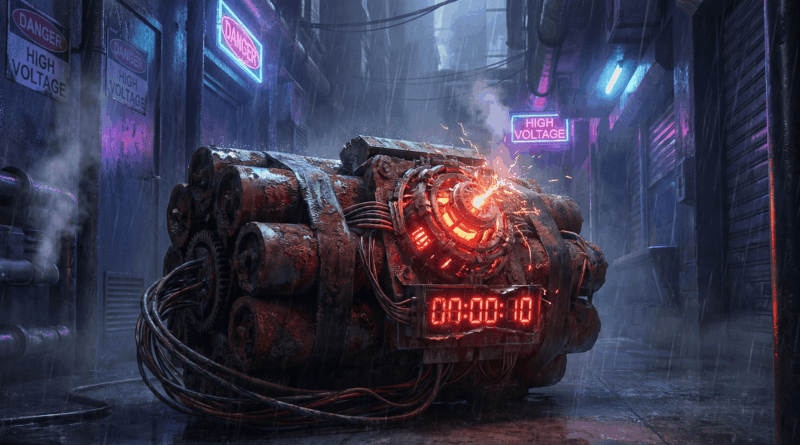

Promise Bomb

Az Annex Security ismerteti a Promise Bomb taktikát, amely böngésző-extension visszaélést és böngésző-összeomlást használ fel arra, hogy rosszindulatú kódot telepítsen a célgépre. Maga a Promise Bomb név arra utal, hogy a kód úgy van beágyazva egy böngésző-kiegészítőbe, hogy amikor a felhasználó interakcióba lép vele, az extension funkciói összeomlanak egy Promise nevű JavaScript aszinkron híváskonstrukció hibás kezelése miatt, majd ezt a hibát kihasználva a háttérben automatikusan települ malware a rendszerre, anélkül, hogy a felhasználó tudna róla vagy gyanút fogna. Ez a viselkedés különösen ravasz, mert a legtöbb böngésző-biztonsági ellenőrzés és felhasználói figyelmeztetés nem szokott figyelni az ilyen aszinkron hívási hibák crash körülményeire és az azokat követő kódvégrehajtásra.

A Promise Bomb támadási mód nem egyszerű hagyományos phishing vagy drive-by download; technikai szinten a böngésző plugin kódjában rejtett aszinkron logika váratlan belső hibát okoz, amely után a kártevő komponensek betöltődnek és futnak. Ez azt jelenti, hogy a támadók nem közvetlenül a böngészőt magát támadják, hanem azt a mechanizmust, ahogy kiegészítőkben lévő JavaScript futtatja aszinkron műveleteit, így a hibakezelés üres / elmaradt ellenőrzéseit kihasználva át tudják venni az irányítást a futás felett.