Sandworm_Mode

A Endor Labs részletesen elemzi a Sandworm_Mode néven azonosított többlépcsős npm-ellátási lánc támadást, amely a JavaScript csomagkezelő, az npm ökoszisztémát célozza meg szofisztikált, automatikus terjeszkedésű kártevővel (worm). A kampány alapkoncepciója az, hogy rosszindulatú kód szándékosan fertőzött npm-csomagokon keresztül jut be fejlesztők és CI/CD környezetekbe, majd onnan széles körben terjed tovább más csomagokra és rendszerekre. Ezt a mintát korábban a Shai-Hulud néven ismert, önmagát terjesztő npm-féreg formájában láthattuk, amely már 2025 szeptemberében több száz csomagot érintett és milliókat érintett fejlesztési pipeline-okat kompromittálhatott.

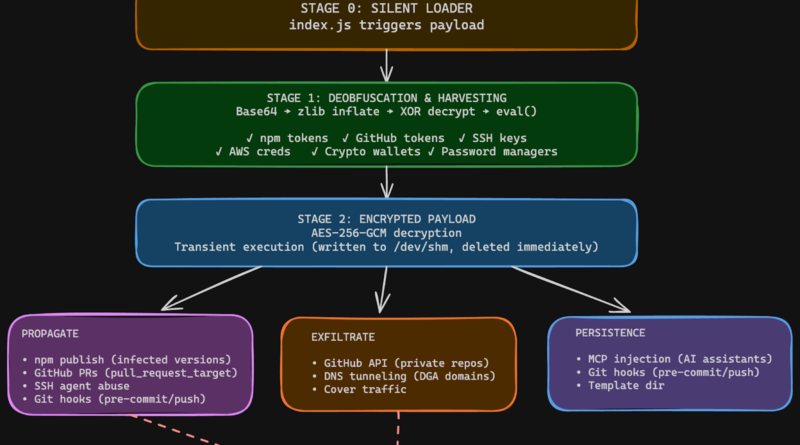

A Sandworm_Mode kampány legalább 19 fertőzött npm pakkot foglal magában, és több modern technikát alkalmaz a hatékonyság növelésére. A fertőzés typosquatting és az AI-fejlesztőeszközök mérgezése révén juttatja be a rosszindulatú kódot a fejlesztői eszközökbe, így a csomagokat letöltő rendszerek automatikusan futtatnak kártékony folyamatokat. A worm hitelesítő adatokat és CI/CD adatokat gyűjt, például GitHub API tokeneket és SSH kulcsokat, amelyeket exfiltrál a támadók számára. A megszerzett hitelesítő adatokat aztán a malware propagációra használja, mert az ellopott hitelesítőkkel újabb csomagokra és fiókokba tud bejelentkezni, így tovább mérgezi az ellátási láncot.

Technikailag a Sandworm_Mode worm többlépcsős architektúrát használ, elrejtett, obfuszkált loaderek, időzített végrehajtási szabályok és konfigurációs elemek, amelyek nehezítik a korai észlelést és a viselkedés-elemzést. A malware hook-alapú jelenlétet és a CI munkafolyamatokba beágyazott, speciális GitHub Action-öket is kihasznál, ezek segítségével adatok ellopása és exfiltrálása a build-folyamatokból is automatikusan történik, függetlenül attól, hogy az érintett csomagot egy fejlesztői gépen vagy egy CI futtató motoron használják.