BadPaw loader és MeowMeow backdoor

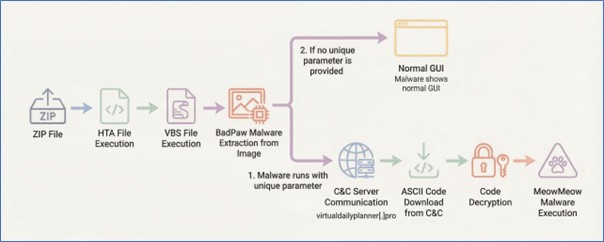

A ClearSky Cyber Security ismerteti, hogy egy Ukrajna-ellenes orosz kampány mögött két eddig dokumentálatlan rosszindulatú kártevő-család áll, amelyeket a fenyegetők együttesen alkalmaznak. Az egyik az BadPaw loader, amely gyakorlatilag a támadási lánc bejárati kapuját biztosító kód, amikor a célpont rendszere kompromittálódik, egy spear-phishing vagy web-támadás során, a komponens tölt le és telepít további modulkódokat, ezzel alapot adva a fenyegető további műveleteinek. A másik, MeowMeow backdoor, amelyet a betöltött kódirányító modulok üzembe helyeznek, és amely a fertőzött rendszeren távoli parancsok fogadására, adatkinyerésre és egy C2-szerverrel való kommunikációra képes.

Mindkét malware technikailag kifinomultabb a tipikus adathalász-csomagoknál, a BadPaw loader moduláris felépítése lehetővé teszi, hogy a támadók rugalmas, célzott kiegészítőket töltsenek be a támadási lánc későbbi szakaszaiban, míg a MeowMeow backdoor kitartóan fenntartja a kapcsolatot a vezérlőszerverrel, így a támadók hosszú távon képesek maradni a rendszerben. Ez a kombináció tipikus jele annak, hogy az ügy mögött szervezett, államilag támogatott vagy kifinomult kiberaktivitás áll, amely Ukrajna célzott információs és fenyegetőtevékenységének része a 2026-os konfliktus során.

ClearSky szerint az ilyen kampányok szempontjából különösen veszélyes, hogy a rosszindulatú komponensek még nem szerepelnek a széles körben ismert malware-adatbázisokban, így hagyományos detektálási módszerekkel nehezebben észlelhetők és blokkolhatók, ha nem alkalmaznak viselkedés-alapú és CTI-vezérelt észlelést is.