Silver Dragon

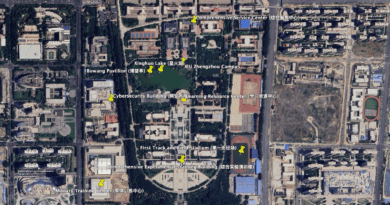

A Check Point Research a Silver Dragon APT-csoport tevékenységét ismerteti, amely legalább 2024 közepe óta aktívan célpontja kormányzati és magasabb szintű szervezeteknek Délkelet-Ázsiában és Európában. A vizsgálat szerint a csoport erősen összefügg a kínai hátterű APT41-el, és eszközei változatosak, célja pedig a hosszú távú információgyűjtés és kémkedés fenntartása.

A támadások alapvető belépési pontjai közé tartozik a nyilvánosan elérhető internetes szerverek kihasználása és célzott adathalász e-mailek, amelyek rosszindulatú mellékleteket vagy linkeket tartalmaznak. Miután sikerül hozzáférést szerezni, a csoport Cobalt Strike beacon-okat helyez el a kompromittált gépeken, és DNS-alapú alagútkommunikációt használ, hogy elkerülje a hálózati detektorokat.

A Silver Dragon kampány egyik technikai sajátossága egy egyedi backdoor, a GearDoor, amely a Google Drive-ot használja parancs- és vezérlőcsatornaként, így a kommunikációt egy széles körben megbízhatónak számító felhőszolgáltatáson keresztül rejti el. Emellett a csoport kifejlesztett egy SSHcmd nevű parancssori eszközt, amely az SSH-hozzáférést támogatja, valamint a SliverScreen nevű monitorozó modult, amellyel időszakos képernyőképeket tudnak készíteni a célpont rendszeréről.

A fertőzési láncokban több módszert is azonosítottak, beleértve az AppDomain hijacking és szolgáltatás-DLL-betöltési technikákat, amelyek segítségével a támadók megtartják a jelenlétet a rendszeren, miközben a rosszindulatú folyamatok a legitim Windows-szolgáltatásokba olvadnak be. Hálózaton belül ez lehetővé teszi számukra, hogy rejtve maradjanak és bővítsék jogosultságaikat.

A csoport célpontjai elsősorban kormányzati szervezetek és magasabb kockázatú szervezetek, különösen olyan régiókban, ahol geopolitikai érdekek vagy stratégiai információk vannak a háttérben.