InstallFix

A Push Security az InstallFix támadási technikát ismerteti, amely a modern fejlesztői eszközök telepítési folyamatát használja fel malware terjesztésére. A módszer a korábban ismert ClickFix típusú pszichológiai megtévesztési támadások evolúciójának tekinthető, de a támadók itt már nem hibajavításra vagy CAPTCHA-ellenőrzésre hivatkoznak, hanem egy legális szoftver telepítését használják ki fertőzési vektorként.

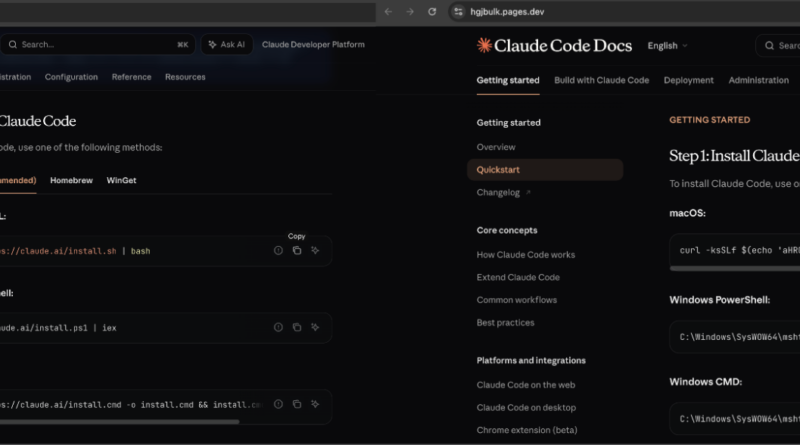

A támadási lánc jellemzően keresőmotor-manipulációval vagy fizetett hirdetésekkel indul. A támadók a népszerű fejlesztői eszközök telepítési oldalait klónozzák, majd ezeket a hamis oldalakat a keresési találatok élére juttatják. A felhasználó így egy, a valódi dokumentációval szinte teljesen azonos felületre kerül, amely a dizájn, a dokumentációs struktúra és a branding szintjén is hitelesnek tűnik. A manipuláció kulcseleme azonban a telepítési parancsban található, a felhasználó által kimásolt és terminálba beillesztett parancs nem a hivatalos szerverről tölti le a telepítő szkriptet, hanem egy támadók által kontrollált infrastruktúráról.

Ez különösen hatékony a modern fejlesztői eszközök esetében, mivel számos CLI-alkalmazás telepítése egyetlen soros shell-parancson alapul, amely tipikusan egy távoli szkriptet tölt le és azonnal futtat. Amikor a felhasználó ezt a parancsot lefuttatja, gyakorlatilag saját maga hajtja végre a támadó kódját, ami jelentősen megnehezíti a hagyományos védelmi mechanizmusok alkalmazását. A fertőzés így gyakran infostealer malware telepítéséhez, hitelesítési adatok és session-tokenek ellopásához, vagy további malware komponensek letöltéséhez vezethet.

A Push Security által dokumentált kampány egyik konkrét példája az Anthropic Claude Code fejlesztői eszközt célzó támadás volt, ahol a támadók a hivatalos telepítési oldalt gyakorlatilag pixelpontosan lemásolták. Az egyetlen lényeges különbség a telepítési utasításban szereplő URL volt, amely egy támadó által üzemeltetett szerverről töltötte le a kártékony payloadot. A módszer nem exploitot használ, hanem a felhasználó által manuálisan futtatott parancsra épít, így sok hagyományos biztonsági kontrollt megkerül.

A kutatók szerint az InstallFix terjedését több trend is erősíti, a fejlesztői eszközök gyors növekedése, a CLI-alapú telepítési módszerek elterjedése, valamint az AI-eszközök iránti hirtelen érdeklődés. Mivel egyre több nem fejlesztő felhasználó is használ ilyen eszközöket, a támadók egyre nagyobb és kevésbé biztonságtudatos célközönséget érhetnek el. A módszer ezért várhatóan a jövőben is gyakran megjelenik a malware-terjesztési kampányokban, különösen olyan környezetekben, ahol a felhasználók rendszeresen másolnak és futtatnak terminálparancsokat külső dokumentációkból.