Hozzáférés távközlési szolgáltatók rendszereihez

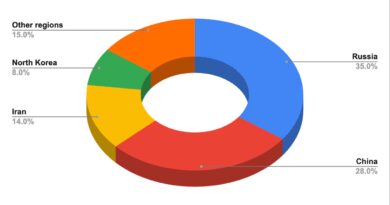

A Cisco Talos kutatói az UAT-9244 jelű fenyegetési szereplő tevékenységét tárták fel, amely legalább 2024 óta célzott támadásokat hajt végre dél-amerikai távközlési szolgáltatók ellen. A csoportot a kutatók nagy valószínűséggel kínai kapcsolatokkal rendelkező, államilag támogatott APT-klaszterhez kötik, és eszköztára, infrastruktúrája, valamint működési mintái szoros kapcsolatot mutatnak a FamousSparrow és részben a Tropic Trooper csoportokkal. A kampány fő célja a távközlési infrastruktúrákba történő tartós bejutás és a hálózati rendszerek feletti hosszú távú hozzáférés megszerzése.

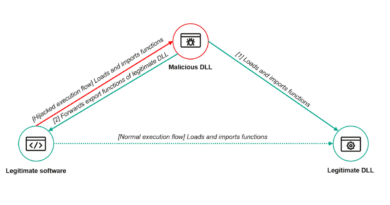

A műveletek során a támadók több, kifejezetten erre a kampányra fejlesztett malware-komponenst használnak. A legfontosabb implantátum a TernDoor, amely a korábban ismert CrowDoor hátsóajtó egy továbbfejlesztett változata. A fertőzési lánc jellemzően DLL side-loading technikával indul, egy legitim program betölt egy rosszindulatú DLL-t, amely dekódolja és memóriában futtatja a végső payloadot. A TernDoor képes parancsok végrehajtására, folyamatok kezelésére és perzisztens jelenlét kialakítására, például ütemezett feladatok vagy registry-bejegyzések létrehozásával. A malware egy titkosított Windows-driver komponenst is tartalmaz, amely folyamatkezelési funkciókat biztosít, például folyamatok felfüggesztését vagy leállítását.

A kampány másik fontos eleme a PeerTime nevű Linux-alapú backdoor, amely különösen figyelemre méltó a parancs- és vezérlési infrastruktúrája miatt. A kártevő a BitTorrent protokollt használja a C2 kommunikációhoz és a payloadok terjesztéséhez, ami decentralizált működést és nehezebb detektálhatóságot biztosít. A PeerTime több architektúrára fordított változatokban is létezik, ami arra utal, hogy a támadók nemcsak hagyományos szervereket, hanem hálózati eszközöket és beágyazott rendszereket is célba vesznek. A komponens képes a futó folyamatok álcázására és további fájlok letöltésére, amelyeket BusyBox segítségével telepít a kompromittált rendszeren.

A harmadik eszköz, a BruteEntry, egy hálózati brute-force szkenner, amelyet elsősorban Linux-alapú edge eszközökön telepítenek. Ez a komponens az érintett rendszereket úgynevezett operational relay boxokká alakítja, amelyek nagyszámú külső célpont ellen indítanak jelszó-próbálgatásos támadásokat. A malware tipikusan SSH, PostgreSQL és Apache Tomcat szolgáltatásokat próbál feltörni, miközben a támadó infrastruktúrából kapja a cél IP-címeket és a támadási paramétereket. Ez a technika lehetővé teszi, hogy a támadók kompromittált rendszereket használjanak további behatolásokhoz és infrastruktúra-építéshez.

A Talos értékelése szerint a kampány jól szervezett, több platformot érintő támadási láncot alkalmaz, amely egyaránt célozza a Windows- és Linux-alapú rendszereket, valamint a hálózati perem eszközeit. A telekommunikációs szolgáltatók elleni műveletek különösen érzékeny célpontot jelentenek, mivel ezek az infrastruktúrák hozzáférést biztosíthatnak nagymennyiségű kommunikációs adathoz, valamint lehetőséget teremtenek hálózati forgalom megfigyelésére vagy manipulálására. A kampány technikai jellemzői arra utalnak, hogy a támadók hosszú távú, stratégiai hozzáférés megszerzésére törekszenek a célzott távközlési hálózatokban.