MioLab macOS kampány

A LevelBlue jelentése szerint a MioLab kampány egy új generációs, kifejezetten macOS-re fejlesztett MaaS infostealer, amely jelentősen kibővített képességekkel és professzionális bűnözői infrastruktúrával rendelkezik. A fejlesztők orosz nyelvű underground fórumokon kínálják, ami a kiberbűnözés iparosodott jellegét erősíti.

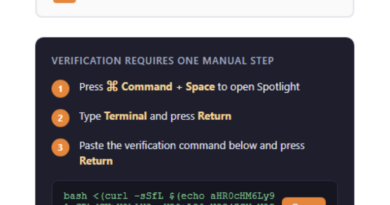

A malware egyik kulcsinnovációja a ClickFix fertőzési lánc, amely tisztán pszichológiai megtévesztésre épít. A támadók hamis CAPTCHA-oldalakon vagy fejlesztői dokumentációt utánzó weboldalakon keresztül veszik rá az áldozatot, hogy terminálparancsot futtasson, ami letölti és végrehajtja a payloadot. Ez a módszer különösen hatékony technikai felhasználók ellen, mivel a támadás legitim workflow-nak tűnik.

A MioLab fő funkciója a nagyszabású adatlopás, amely több réteget fed le. Képes böngésző hozzáférések, cookie-k, jelszavak és session tokenek gyűjtésére, emellett célzottan támadja a kriptotárcákat, valamint a macOS Keychain, Apple Notes és különböző üzenetküldő alkalmazások adatait. A prémium modulok már hardveres pénztárcák seed phrase-jeit is megszerezhetik, ami közvetlen pénzügyi kockázatot jelent.

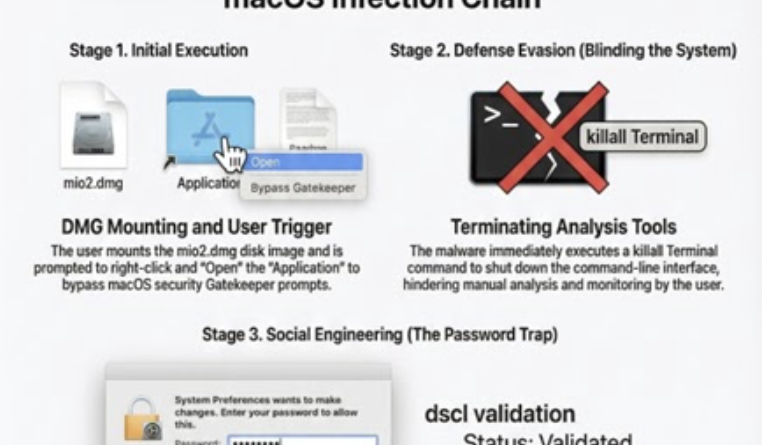

A malware fejlett evasion és credential harvesting TTP-ket alkalmaz. A Gatekeeper megkerülésére például eltávolítja a quarantine attribútumot, majd AppleScript segítségével hamis jelszókérést jelenít meg, így megszerzi a felhasználói hitelesítést. A begyűjtött adatokat tömörítve exfiltrálja a C2 infrastruktúrába.

A Team API integráció, amely lehetővé teszi, hogy bűnözői csoportok automatizáltan generáljanak payloadokat és töltsék le a lopott adatokat, anélkül hogy manuálisan belépnének a vezérlőpanelbe. Ez a funkcionalitás egyértelműen skálázott, szervezett cybercrime műveletekre utal.

A MioLab több trend metszéspontját képvisel, a macOS mint magas értékű célpont, ClickFix-alapú user-driven fertőzés, valamint API-vezérelt, csapatmunkára optimalizált malware-platformok megjelenése.