Nasir Security a Közel-Kelet energiaiparát célozza

A Resecurity elemzése az iráni kötődésű Nasir Security tevékenységét mutatja be, amely kifejezetten a Közel-Kelet energiaipari szereplőit célozza, illeszkedve a térségben zajló geopolitikai feszültségekhez.

A kampány egyik legfontosabb sajátossága, hogy nem közvetlenül a nagy olaj- és gázipari vállalatokat támadja, hanem azok ellátási láncát. A támadók mérnöki, kivitelezési és biztonságtechnikai beszállítókat kompromittálnak, így indirekt módon jutnak hozzá érzékeny adatokhoz, például műszaki dokumentációkhoz, szerződésekhez vagy kockázatelemzésekhez. Ez a megközelítés lehetővé teszi, hogy a támadás eredete nehezen visszakövethető legyen, miközben értékes információk szivárognak ki.

A célpontok között több jelentős regionális szereplő is megjelent, például az Egyesült Arab Emírségekben működő Dubai Petroleum, ománi és iraki olaj- és gázipari szervezetek, valamint szaúdi vállalatok. A fókusz egyértelműen az energiaszektorra irányul, amely a régió gazdasági és stratégiai stabilitásának kulcseleme.

A csoport klasszikus, de hatékony TTP-ket alkalmaz. Ide tartozik a spear-phishing alapú Business Email Compromise, az impersonáció, a publikus rendszerek sérülékenységeinek kihasználása, valamint a rosszul konfigurált felhőszolgáltatásokból történő adatkinyerés. A hangsúly nem a komplex exploitokon, hanem a hozzáférésszerzésen és az adatlopáson van.

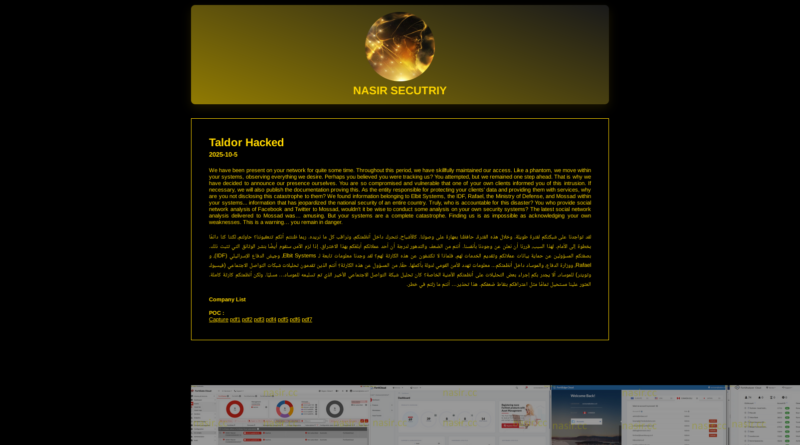

A Resecurity szerint a Nasir Security tevékenysége kiber- és információs műveletek kombinációja, ahol a tényleges adatlopást propaganda és dezinformáció egészíti ki, gyakran eltúlozva a támadások hatását. Ez a megközelítés jól illeszkedik a modern hibrid hadviseléshez.

Az energiaszektor továbbra is kiemelt célpont, különösen konfliktushelyzetben. Az ellátási lánc támadások révén a támadók alacsonyabb technikai kockázattal, de magas stratégiai értékű információkhoz jutnak, miközben a kibertevékenységet információs hatásgyakorlással erősítik.