Kihasznált SOHO routerek

Az National Cyber Security Centre (NCSC) és más nemzetközi kiberbiztonsági szervezetek figyelmeztetése szerint a kínai kötődésű fenyegető szereplők taktikája az elmúlt években jelentősen átalakult, a korábbi, saját infrastruktúrára építő működés helyett nagyméretű, kompromittált eszközökből álló fedett hálózatokat használnak, amelyek külsőleg biztosított és folyamatosan frissített erőforrásként szolgálnak. Ezek a hálózatok döntően kisvállalati/otthoni routerekből (SOHO), IoT és egyéb okoseszközökből állnak, amelyek sérülékenységeik miatt könnyen kompromittálhatók.

Ezek a hálózatok nem új jelenséget jelentenek, hanem annak stratégiai, nagyléptékű alkalmazását, a kínai APT-csoportok többsége már ilyen infrastruktúrát használ, és egy-egy hálózatot több szereplő is megoszthat. A node-ok folyamatos cseréje és bővítése miatt a hálózatok dinamikusan változnak, ami jelentősen megnehezíti a felderítést és az attribúciót.

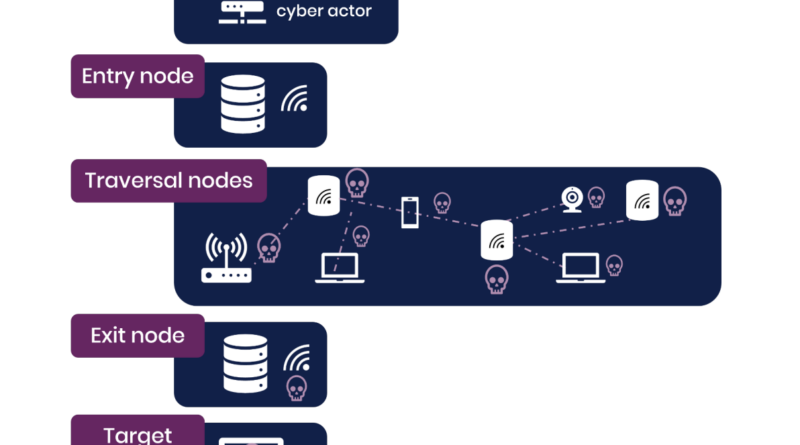

A covert network elsődleges funkciója az anonimitás és a tagadhatóság biztosítása, a támadási forgalom kompromittált eszközökön keresztül kerül továbbításra, így az eredeti forrás elrejtőzik. Ezeket a hálózatokat a teljes támadási lánc során alkalmazzák, a felderítéstől kezdve a malware terjesztésen és C2 kommunikáción át egészen az adatexfiltrációig, valamint általános, attribúció nélküli internetes tevékenységre is használják.

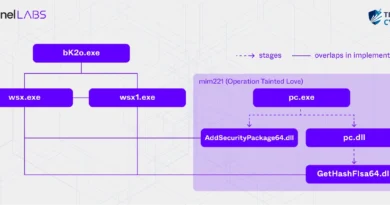

A Volt Typhoon ilyen hálózatokat használ kritikus infrastruktúrákba történő előzetes beágyazódásra, míg a Flax Typhoon kiberkémkedési műveletekhez alkalmazza. Egyes hálózatok mögött kínai informatikai cégek állnak, például a Raptor Train több mint 200 000 eszközt fertőzött meg globálisan, ami részben szolgáltatás jellegű infrastruktúra működésére utal.

A védekezést nehezíti az indikátorok gyors eltűnése, mivel a hálózatok folyamatosan változnak. Emiatt a statikus IoC-alapú detekció korlátozott hatékonyságú, és a hangsúly a hálózati viselkedés megértésére, az edge eszközök feltérképezésére és a baseline-alapú anomáliadetektálásra helyeződik.

Az ajánlás célja, hogy a védelmi oldalon a szervezetek felismerjék, ezek a kompromittált eszközökből álló hálózatok mára elsődleges hozzáférési és műveleti réteggé váltak a kínai állami kiberműveletekben, és a hatékony védelemhez nem elegendő az egyedi indikátorok kezelése, hanem a teljes hálózati viselkedés és perem-infrastruktúra kontrollja szükséges.