LOTUSLITE backdoor új helyszínen

Az Acronis Threat Research Unit elemzése egy, a kínai állami kötődésű Mustang Panda csoporthoz köthető kiberkémkedési kampányt mutat be, amely új LOTUSLITE backdoor variánst alkalmaz, és célpontjait geopolitikai és pénzügyi témák mentén váltogatja.

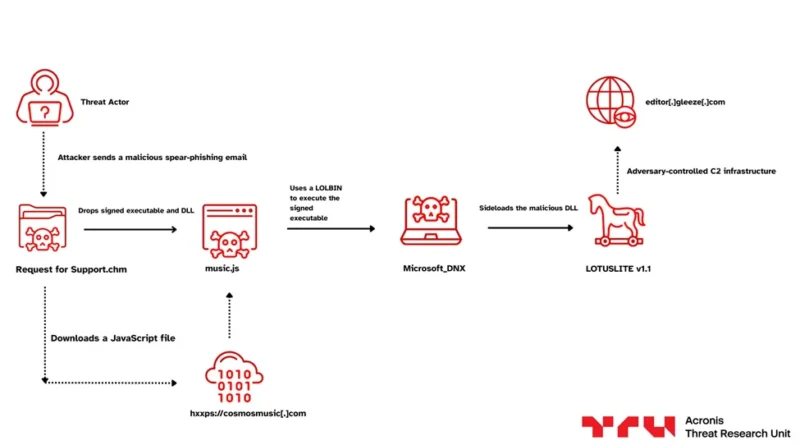

A DLL sideloading alapú fertőzési lánc, ahol egy legitim, Microsoft által aláírt végrehajtható állomány tölti be a rosszindulatú DLL-t, így a malware futtatása megbízható folyamatnak álcázva történik. A backdoor HTTPS-en keresztül kommunikál dinamikus DNS-alapú C2 infrastruktúrával, és teljes értékű vezérlési képességeket biztosít, beleértve távoli parancsvégrehajtást, fájlműveleteket és session-kezelést.

A célpontválasztás és a csali dinamikus változtatása a korábbi, geopolitikai témájú támadások után a csoport India banki szektorára fókuszált, miközben párhuzamosan dél-koreai és nemzetközi politikai köröket is célzott. A műveletek elsődlegesen hírszerzési célt szolgálnak, nem pénzügyi haszonszerzést.

A fertőzési lánc közös eleme a több komponensből álló loader-architektúra. A kezdeti hozzáférés gyakran spear-phishingen alapul, amely után egy loader tölti le és indítja el a végső payloadot, amely DLL sideloading segítségével aktiválódik. Ez lehetővé teszi, hogy a támadás minimális technikai zajjal, legitim binárisok mögé rejtve fusson.

A LOTUSLITE új változata nem radikálisan új képességeket vezet be, hanem inkrementális fejlesztéseket mutat, ami arra utal, hogy az eszközt aktívan karbantartják és kampányról kampányra finomítják. Ez a fejlesztési modell tipikus állami támogatású csoportoknál, ahol a stabil, megbízható működés fontosabb, mint a technikai komplexitás.