Tropic Trooper kampány

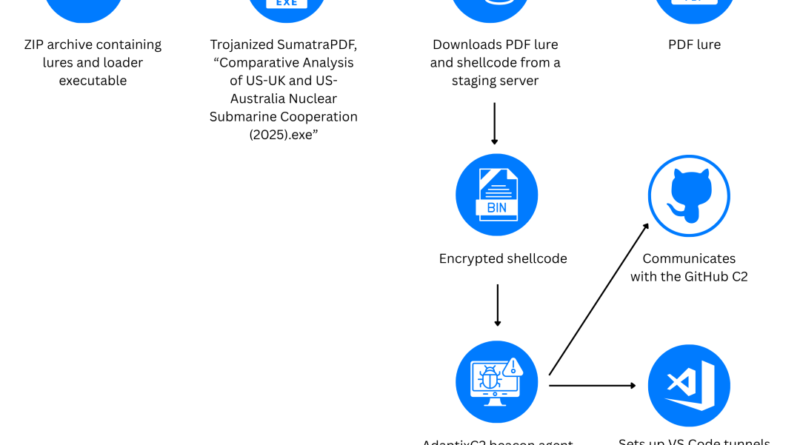

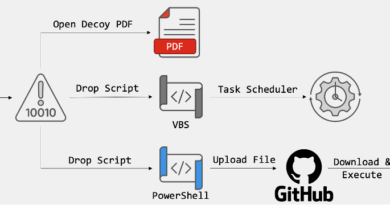

A Zscaler ThreatLabz elemzés egy a Tropic Trooper által végrehajtott, többfázisú kiberkémkedési kampányt mutat be, amelyben a csoport új eszközkészletre és infrastruktúrára állt át, különösen az AdaptixC2 használatával. A támadási lánc egy trójai változatú SumatraPDF-en keresztül indul, amely katonai témájú dokumentumként álcázva kerül terjesztésre. A TOSHIS variáns loader háttérben shellcode-ot tölt be, majd telepíti az AdaptixC2 Beacon komponenst, miközben a felhasználó számára legitim PDF jelenik meg.

A kampány új jellemzője az egyedi beacon listener, amely GitHubot használ C2 csatornaként. A beacon GitHub repository-kon keresztül kap utasításokat és küld vissza adatokat, így a kommunikáció legitim fejlesztői forgalomnak álcázódik, jelentősen nehezítve a detekciót.

A post-exploitation fázisban a támadók Microsoft Visual Studio Code tunnel funkcióját használják távoli hozzáférésre. Ez egy living-off-the-land technika, ahol egy legitim fejlesztői eszköz biztosít perzisztens, titkosított hozzáférést, elkerülve a klasszikus backdoor detekciót.

A művelet során Cobalt Strike, EntryShell eszközök is megjelennek, ami arra utal, hogy az új AdaptixC2-alapú infrastruktúra nem lecseréli, hanem kiegészíti a korábbi toolchaineket.