FDMTP backdoor

A Darktrace kutatása szerint egy kínai kötődésű APT-kampány – amelyet mérsékelt bizonyossággal a Twill Typhoonhoz, a Mustang Pandahoz kötnek – 2025 szeptembere és 2026 áprilisa között több ázsiai és japán szervezetet célzott az FDMTP backdoor új verziójával. A műveletek során a támadók legitim szoftvereket, DLL sideloading technikákat és CDN-nek álcázott infrastruktúrát használtak a detekció elkerülésére.

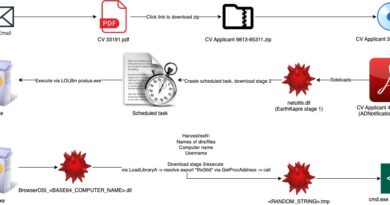

A fertőzési lánc jellemzően spear-phishinggel indult. Az áldozatok ZIP-fájlokat kaptak, amelyek legitim alkalmazást és egy azonos nevű rosszindulatú DLL-t tartalmaztak. A legitim folyamat elindítása után a rendszer a kártékony DLL-t töltötte be, amely memóriában aktiválta az FDMTP .NET-alapú backdoort.

A kutatók szerint a támadók Yahoo- és Apple-szerű CDN domaineket imitáltak, így a hálózati forgalom normál webes kommunikációnak tűnt. A kompromittált rendszerek legitim binárisokat, .config fájlokat és DLL-eket töltöttek le meghatározott sorrendben, majd /GetCluster végpontokon keresztül kapcsolódtak a vezérlőszerverekhez. Ez a szekvenciális működés a Darktrace szerint a kínai APT-műveletek egyik stabil viselkedési mintája.

Az FDMTP új, 3.2.5.1 verziója moduláris felépítésű .NET RAT-ként működik. A malware rendszerinformációkat gyűjt, távoli parancsvégrehajtást támogat, képes fájlműveletekre, registry persistence-re és scheduled task alapú túlélésre. A kommunikáció egyedi TCP- és DMTP-protokollon keresztül történik, ami megnehezíti a klasszikus szignatúraalapú észlelést.

A Darktrace szerint a kínai állami hátterű aktorok egyre kevésbé támaszkodnak fix infrastruktúrára vagy statikus IoC-kre. Az infrastruktúra és a payloadok gyorsan változnak, miközben maga a működési modell a legitim szoftverek használata, DLL sideloading, living off the lan technikák és alacsony intenzitású hosszú távú perzisztencia állandó marad. Emiatt a kutatók szerint a viselkedésalapú detekció jóval hatékonyabb lehet, mint a hagyományos IOC-központú védelem.