Kihasznált FortiClient EMS patch

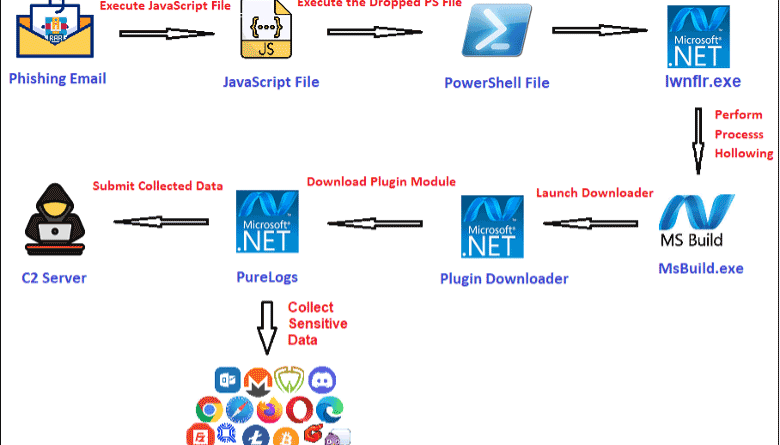

Az FortiClient EMS kritikus, aktívan kihasznált sérülékenységét (CVE-2026-35616) támadók arra használták, hogy hamis Fortinet-frissítésnek álcázott EKZ Infostealer malware-t telepítsenek menedzselt végpontokra. A

Read More